14 avril 2026

Si 2024 a signalé que les ransomwares devenaient une menace systémique, 2025 l’a confirmé. Au cours de l’année, les ransomwares sont devenus l’une des forces les plus perturbatrices du paysage cybernétique, affectant des milliers d’organisations et coûtant des milliards de dollars en dommages. Ce qui distingue 2025, ce n’est pas seulement l’ampleur des attaques, mais aussi la rapidité, l’accessibilité et l’industrialisation des opérations de ransomware.

Dans ce blog, nous passerons en revue les attaques de ransomware en 2025 et leur évolution.

Une recrudescence des attaques et des victimes

Estimations des attaques mondiales de ransomware en 2025 variaient entre environ 7 400 et plus de 9 000 incidents, ce qui représente une forte augmentation, d’environ 40 à 50 % par rapport à l’année précédente. En moyenne, les attaques se produisaient à un rythme quasi continu dans le monde entier, et des centaines d’organisations en étaient victimes chaque mois.

Le décompte des victimes a suivi une trajectoire similaire. Dans certains ensembles de donnéesplus de 7 000 organisations ont été publiquement identifiées comme victimes de ransomwares, tandis que d’autres ont suivi des milliers d’autres incidents non signalés ou non divulgués. Les taux de croissance du nombre de victimes ont dépassé 50 % sur un an, et le seul dernier trimestre de 2025 a enregistré des chiffres records.

Ce qui ressort, ce n’est pas seulement le volume, mais l’ampleur. Les ransomwares n’étaient plus réservés à des cibles de grande valeur soigneusement sélectionnées. Au lieu de cela, il s’agit d’une menace opportuniste et à haute fréquence, affectant les organisations de tous secteurs et de toutes tailles.

Qui a été ciblé

L’une des caractéristiques de l’activité des ransomwares en 2025 était sa concentration sur des secteurs critiques. Environ la moitié de toutes les attaques visaient des secteurs qui soutiennent les économies modernes, notamment l’industrie manufacturière, la santé, l’énergie, les transports et les services financiers. Le secteur manufacturier, en particulier, est apparu comme l’industrie la plus fréquemment ciblée, représentant une part importante d’incidents mondiaux.

Lorsque les chaînes de production s’arrêtent, que les hôpitaux perdent l’accès aux systèmes des patients ou que les infrastructures énergétiques sont perturbées, la pression pour payer une rançon augmente considérablement. Les cybercriminels sont devenus experts dans l’identification et l’exploitation de cette urgence.

Dans le même temps, les petites et moyennes entreprises ont continué à subir une part disproportionnée des attaques. Disposant de moins de ressources à investir dans la cybersécurité et s’appuyant souvent sur des systèmes obsolètes, ces organisations présentaient des cibles attrayantes et peu résistantes. Les groupes de ransomware n’ont plus besoin de se concentrer exclusivement sur les grandes entreprises pour générer des bénéfices ; l’échelle à elle seule pourrait générer des rendements.

Géographiquement, les États-Unis restent l’épicentre de l’activité des ransomwares, représentant environ la moitié de toutes les attaques enregistrées. Des milliers d’incidents ont été signalés à travers le pays, l’Europe dans son ensemble et le Canada connaissant également une augmentation notable. Cette concentration reflète à la fois la densité des cibles de grande valeur et la nature interconnectée des chaînes d’approvisionnement mondiales.

Le coût des ransomwares

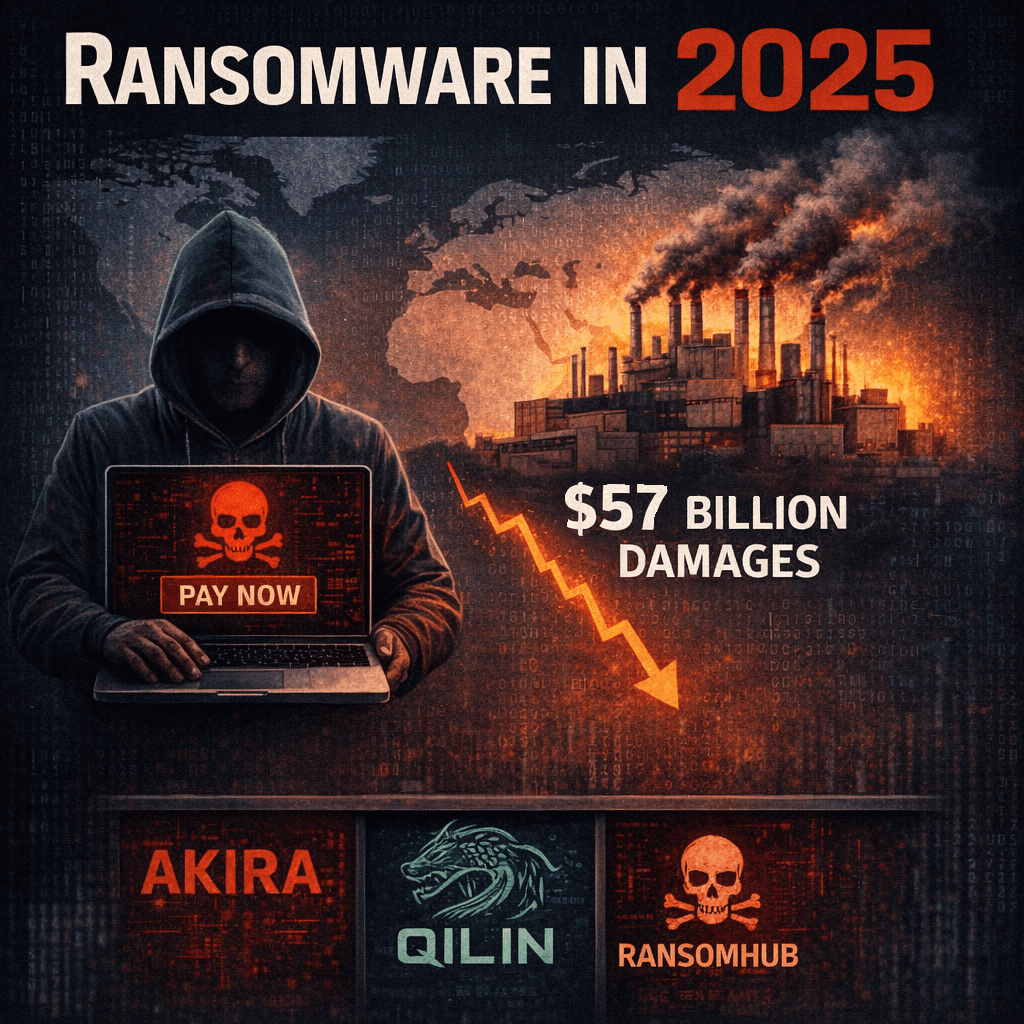

Même si les paiements de rançons font souvent la une des journaux, ils ne représentent qu’une fraction de l’impact économique total. En 2025, les dégâts mondiaux causés par les ransomwares ont été estimé à des dizaines de milliards de dollars, certaines projections évaluant ce chiffre à 57 milliards de dollars.

Le coût moyen d’une attaque de ransomware, y compris les temps d’arrêt, la récupération, les frais juridiques et l’atteinte à la réputation, oscillait autour de 5 millions de dollars. Même lorsque les entreprises choisissaient de ne pas payer la rançon, les coûts de recouvrement à eux seuls dépassaient souvent 1 million de dollars.

En outre, une seule attaque pourrait également avoir un impact sur les chaînes d’approvisionnement, perturbant ainsi des milliers d’entreprises qui en dépendent. Analyses de l’industrie tout au long de l’année 2025, l’impact systémique des événements liés aux ransomwares a été systématiquement souligné, en particulier dans les secteurs manufacturiers et industriels.

Tactiques des ransomwares

Les tactiques utilisées par les groupes de ransomwares en 2025 reflétaient une évolution vers plus de sophistication et d’efficacité. La double extorsion est devenue le modèle standard, les attaquants chiffrant non seulement les données, mais exfiltrant également les informations sensibles et menaçant de les divulguer publiquement. Cela garantissait un effet de levier même lorsque les victimes disposaient de sauvegardes fiables.

Dans certains cas, les données n’étaient même pas cryptées, les victimes étant extorquées uniquement sur la base du risque que représentait la divulgation de leurs données. Cette approche a réduit la complexité opérationnelle tout en maintenant une pression élevée sur les victimes.

L’intelligence artificielle a également joué un rôle de plus en plus important. Les campagnes de phishing basées sur l’IA ont permis aux attaquants de créer des messages personnalisés et très convaincants à grande échelle, améliorant ainsi considérablement les taux de réussite. Automation a permis aux cybercriminels de lancer et d’adapter des attaques plus rapidement que jamais, réduisant ainsi les délais et écrasant les défenses traditionnelles. Il y a également eu les débuts de l’utilisation de l’IA pour développer ou utiliser des ransomwares, ce qui a été observé début 2026.

À la base de tout cela se trouvait la croissance continue de ransomware en tant que service (RaaS). Ces écosystèmes fournissaient des outils, des infrastructures et un soutien aux affiliés, permettant même à des acteurs relativement inexpérimentés de mener des attaques sophistiquées. En conséquence, le nombre de groupes de ransomwares actifs a considérablement augmenté, avec plus d’une centaine de groupes opérant tout au long de l’année. Illicit Trade FR surveille ces sites de fuite afin que les organisations puissent savoir si des entreprises de leur chaîne d’approvisionnement ont été touchées.

Les groupes de ransomwares les plus actifs

En 2025, plusieurs groupes se sont distingués par leur ampleur et leur impact. Qilin est apparue comme l’une des opérations de ransomware-as-a-service à la croissance la plus rapide, en tirant parti d’un modèle d’affiliation qui a permis une expansion rapide et un flux constant d’attaques. Son accessibilité l’a rendu particulièrement efficace pour réduire les barrières à l’entrée des nouveaux cybercriminels.

Akira était un autre groupe important, ciblant les entreprises et les infrastructures critiques avec un volume élevé d’attaques.

RansomHub a acquis une notoriété grâce à son ampleur, apparemment liée à des centaines de victimes dans plusieurs secteurs.

Pendant ce temps, Clop a continué à exécuter des campagnes à grande échelle, exploitant souvent les vulnérabilités de logiciels largement utilisés pour compromettre simultanément plusieurs organisations.

En plus de ces groupes établis, 2025 a vu l’émergence de réseaux collaboratifs plus fluides, parfois décrits comme «supergroupes » – où les acteurs partageaient des outils, des infrastructures et des renseignements. Cela a brouillé les frontières entre des organisations distinctes et rendu l’attribution plus difficile.

Conclusion

Les ransomwares en 2025 ont été définis par leur ampleur, leur vitesse et leur impact systémique. Les attaques ont atteint des niveaux records ; les victimes touchent tous les secteurs et les conséquences financières s’étendent bien au-delà des organisations individuelles. L’émergence de nouveaux groupes, la maturation des groupes existants et l’évolution des méthodes d’attaque ont souligné un changement fondamental : les ransomwares ne sont plus une cybermenace de niche mais un défi majeur pour les économies modernes.

Alors que les organisations se tournent vers l’avenir, les leçons de 2025 sont claires. Se défendre contre les ransomwares nécessitera non seulement des contrôles techniques plus stricts, mais également une compréhension plus approfondie de l’écosystème des menaces, une plus grande résilience des systèmes critiques et une volonté de s’adapter à un adversaire qui continue d’évoluer.