23 avril 2026

La cybersécurité pourrait tout aussi bien avoir son propre langage. Il y a tellement d’acronymes, de termes et de dictons que les professionnels de la cybersécurité et les acteurs de la menace utilisent, qu’à moins d’avoir des connaissances approfondies, une expérience dans le domaine de la sécurité ou un vif intérêt, on ne le sait peut-être pas. Comprendre la signification de ces acronymes et termes est la première étape pour développer une compréhension approfondie de la cybersécurité et, par conséquent, mieux vous protéger, ainsi que vos clients et vos employés.

Dans cette série de blogs, nous visons à expliquer et à simplifier certains des termes les plus couramment utilisés. Auparavant, nous avons abordé l’hébergement à toute épreuve, les CVE, les API, les attaques par force brute, les exploits Zero Day, le doxing, la collecte de données, les IoC, le credential stuffing et les ransomwares en tant que service. Dans cette édition, nous nous penchons sur le push bombing.

Bombardement poussé 101

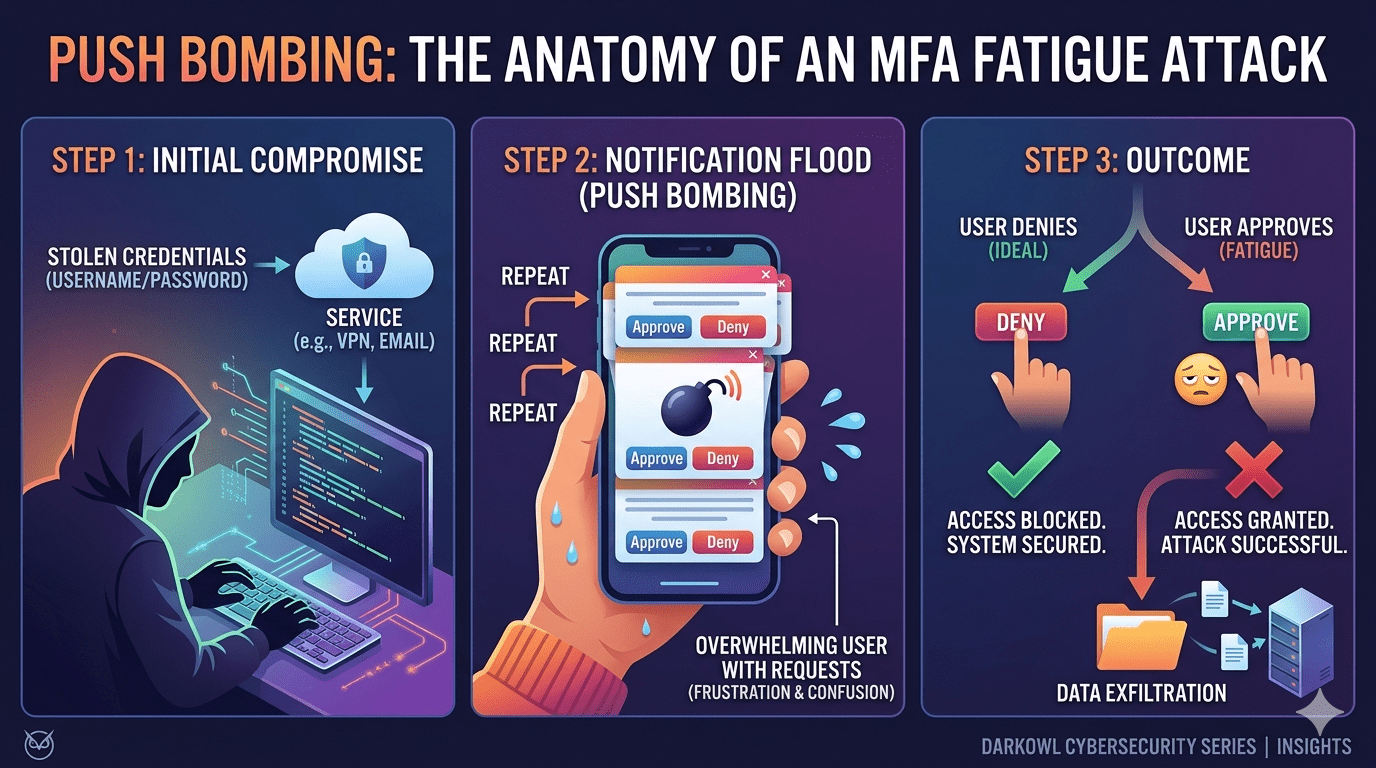

Le push bombing, également connu sous le nom de « MFA Fatigue » ou « MFA Spamming », est une tactique d’ingénierie sociale trompeuse dans laquelle un attaquant déclenche à plusieurs reprises des notifications push MFA sur l’appareil de la victime. L’authentification multifacteur (MFA) a longtemps été considérée comme la pierre angulaire de la cybersécurité moderne. En exigeant que les utilisateurs vérifient leur identité via un facteur supplémentaire, comme une notification push sur un appareil mobile, les organisations ont considérablement réduit le risque de compromission de compte. L’authentification multifacteur n’est pas invincible. Comme toujours, les attaquants s’adaptent. Les attaquants exploitent de plus en plus le comportement des utilisateurs plutôt que les faiblesses cryptographiques. Et c’est là que le bombardement poussé entre en scène.

L’objectif est simple : inonder une cible de notifications push MFA répétées dans l’espoir qu’elle finira par en « approuver » une. À un niveau élevé, le bombardement poussé est un raccourci. Au lieu de briser les contrôles d’authentification, les attaquants font pression sur les utilisateurs pour qu’ils leur ouvrent la porte.

Le processus commence généralement après qu’un attaquant a déjà obtenu les informations d’identification valides d’un utilisateur, souvent par le biais de phishing, de credential stuffing ou de fuites de données sur le darknet. Une fois que l’attaquant tente de se connecter, le système envoie une notification push à l’application mobile de l’utilisateur légitime. Lorsque l’utilisateur refuse la demande, l’attaquant en déclenche immédiatement une autre, puis une autre, parfois des centaines de fois de suite, souvent au milieu de la nuit, lorsque la victime est moins susceptible d’être alerte. Les attaquants combinent souvent le push bombing avec l’usurpation d’identité par chat, de faux appels d’assistance informatique et des messages SMS, créant ainsi un sentiment d’urgence et de légitimité.

Poussez les bombardements dans la nature

La Cybersecurity and Infrastructure Security Agency a publié des lignes directrices soulignant cette tactique croissante.

Les indicateurs d’alerte précoce comprennent :

- Plusieurs invites MFA sur de courtes périodes

- Approbations d’authentification en dehors des heures normales de travail

- Utilisateurs signalant des demandes push répétées qu’ils n’ont pas initiées

Lorsqu’un utilisateur commente : « Je continue de recevoir des invites de connexion même si je n’essaie pas de me connecter », il ne s’agit pas d’un service d’assistance ou d’une nuisance informatique interne. C’est une tentative d’intrusion en cours.

Le push bombing est activement utilisé dans des attaques et des violations du monde réel par des acteurs malveillants ciblant des organisations de toutes tailles, souvent comme dernière étape d’une chaîne de piratage de compte. Les conséquences d’une attaque push bombing réussie s’étendent bien au-delà du seul compte compromis. Une fois à l’intérieur, les attaquants peuvent :

- Lancer des campagnes d’usurpation d’identité ou de fraude

- Accédez aux systèmes d’entreprise sensibles

- Se déplacer latéralement à travers les réseaux

- Voler des données ou déployer un ransomware

Uber

En 2022, un acteur menaçant associé au groupe Lapsus$ a eu accès aux systèmes internes d’Uber. Après avoir obtenu le mot de passe d’un entrepreneur, l’attaquant a envoyé un barrage de requêtes MFA. Lorsque l’entrepreneur les a initialement ignorés, l’attaquant les a contactés sur WhatsApp, se faisant passer pour Uber IT, et leur a dit qu’ils devaient approuver la demande d’arrêt des notifications. L’entrepreneur s’est conformé, donnant à l’attaquant un accès complet à l’environnement de l’entreprise.

Cisco

Également en 2022, Cisco a été victime d’une série d’attaques poussées sophistiquées. Après avoir compromis le compte Google personnel d’un utilisateur pour trouver les informations d’identification stockées, les attaquants se sont déplacés vers le réseau de l’entreprise. Ils ont utilisé une combinaison de phishing vocal (vishing) et de fatigue MFA pour inciter l’employé à accorder l’accès, permettant finalement aux attaquants de se déplacer latéralement à travers le réseau.

Protection et atténuation

Ce qui rend le bombardement poussé particulièrement dangereux, c’est sa simplicité. Cela ne nécessite pas de logiciels malveillants sophistiqués ou d’exploits Zero Day, mais simplement des informations d’identification volées et de la persistance.

Bien sûr, Illicit Trade FR recommandera toujours d’utiliser MFA, mais allons plus loin : choisissez un résistant au phishing MFA. Tous les MFA ne sont pas égaux. Les codes SMS et les invites push peuvent être contournés (fatigue push, échanges de cartes SIM). Le cas échéant, utilisez les clés FIDO2, WebAuthn et les mots de passe, en particulier pour les comptes privilégiés et externes pour une authentification résistante au phishing. N’approuvez jamais une campagne que vous n’avez pas initiée ; signaler les invites répétées au service informatique. Demandez à votre organisation de déplacer les applications critiques vers une MFA résistante au phishing.

Le bombardement poussé est la deuxième étape d’un compromis ; la première étape est la perte des informations d’identification. Savoir quand les identifiants de vos employés ou de vos clients ont été divulgués sur le darknet peut vous aider à garder une longueur d’avance sur ces attaques.

L’exploitation d’un index de données darknet continuellement mis à jour permet aux organisations de détecter les failles de sécurité avant qu’un acteur malveillant ne lance une campagne de bombardement poussé. En surveillant les fuites de noms d’utilisateur et de mots de passe associés à votre domaine, vous pouvez forcer de manière proactive la réinitialisation des mots de passe et invalider les sessions, neutralisant ainsi la capacité de l’attaquant à déclencher cette première notification.