29 avril 2026

Les activités récentes de Handala Hacking Team et d’Ashab al-Yamin mettent en évidence un chevauchement croissant entre les cyberopérations, les campagnes d’influence et les incidents du monde réel. Bien que ces acteurs ne soient pas nécessairement coordonnés, leur activité reflète des modèles similaires sur Telegram et ses plateformes affiliées, où les revendications, les médias et les récits évoluent rapidement à travers un écosystème partagé.

L’analyse de ce rapport a été réalisée à l’aide de Illicit Trade FR Vision, en tirant parti des recherches basées sur des mots clés et de la surveillance ciblée des chaînes Telegram pour identifier les modèles d’activité et d’amplification pertinents.

Handala rebaptise et étend la portée de son ciblage

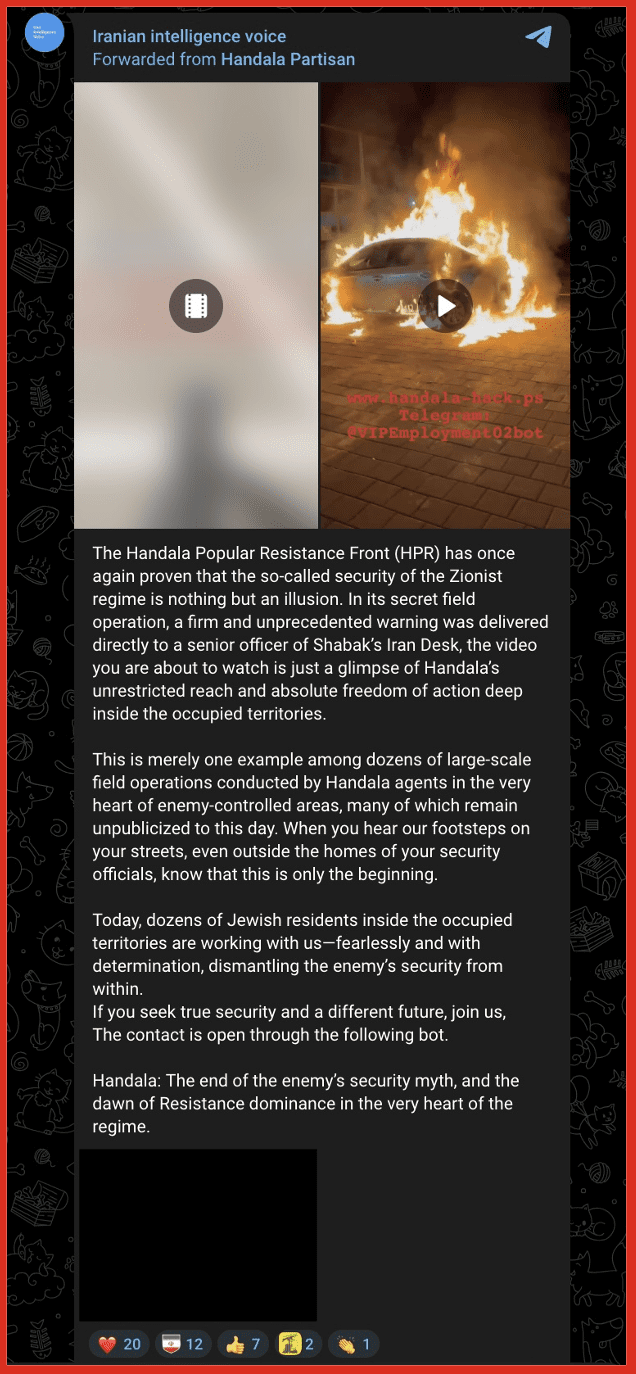

Le 26 avril 2026, le groupe de piratage Handala a annoncé un changement de nom pour devenir Le Front de Résistance Populaire de Handala (HPR)signalant un changement potentiel à la fois dans l’image de marque et dans l’orientation opérationnelle.

Dans le même communiqué, le groupe a revendiqué une attaque visant un bureau prétendument lié à une société associée au bureau Iran du Shabak en Israël. La déclaration a été publiée à deux reprises sur la chaîne Telegram officielle de Handala et comprenait des liens vers un robot conçu pour recruter des initiés potentiels en Israël. Cela indique un effort plus délibéré pour faciliter l’accès humain plutôt que de compter uniquement sur une cyber-intrusion externe.

Figure 1 : Message de télégramme Handala + Bot de recrutement d’initiés

Le contenu a été rapidement partagé sur les chaînes Telegram affiliées, y compris sur des comptes historiquement alignés sur les messages du ministère iranien du renseignement et sur les publicités de recrutement d’initiés :

- Iranien Intelligence Voice (anglais)

- Iranien Intelligence Voice (arabe)

Figure 2 : Repartage sur les canaux alignés sur le MOI et le CGRI

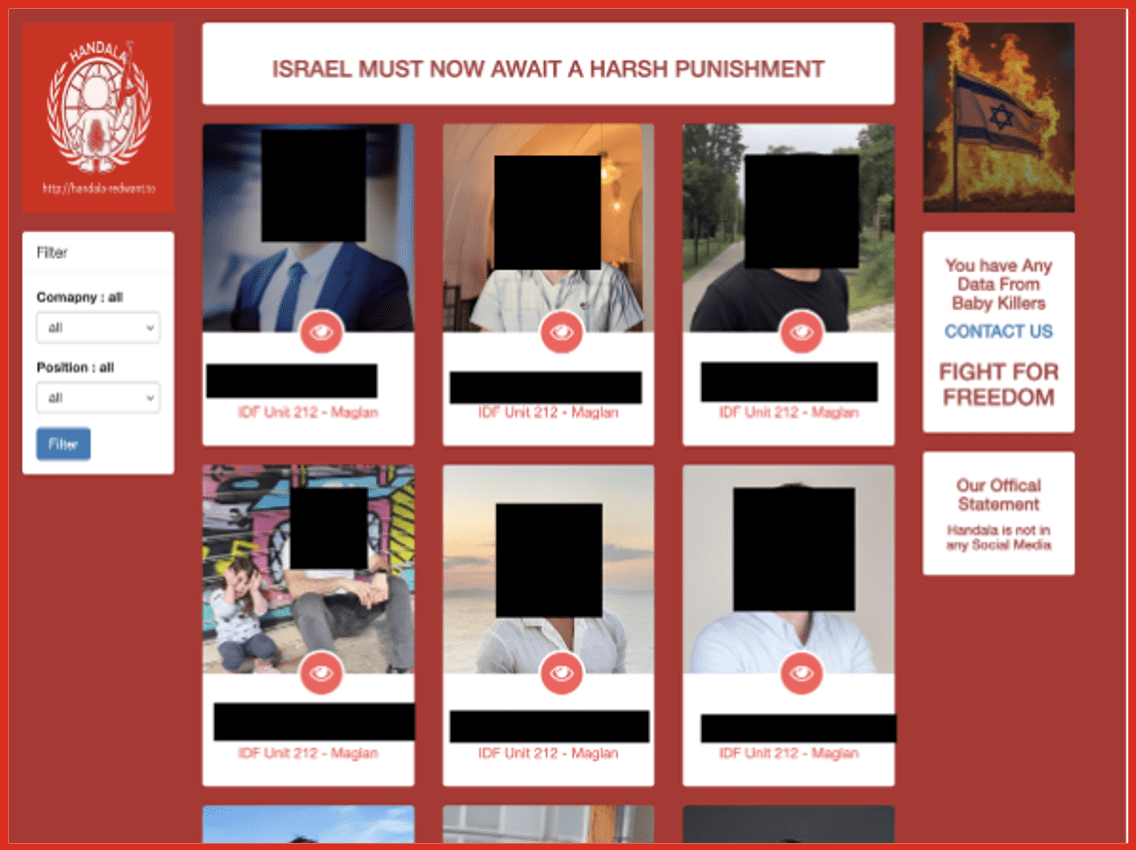

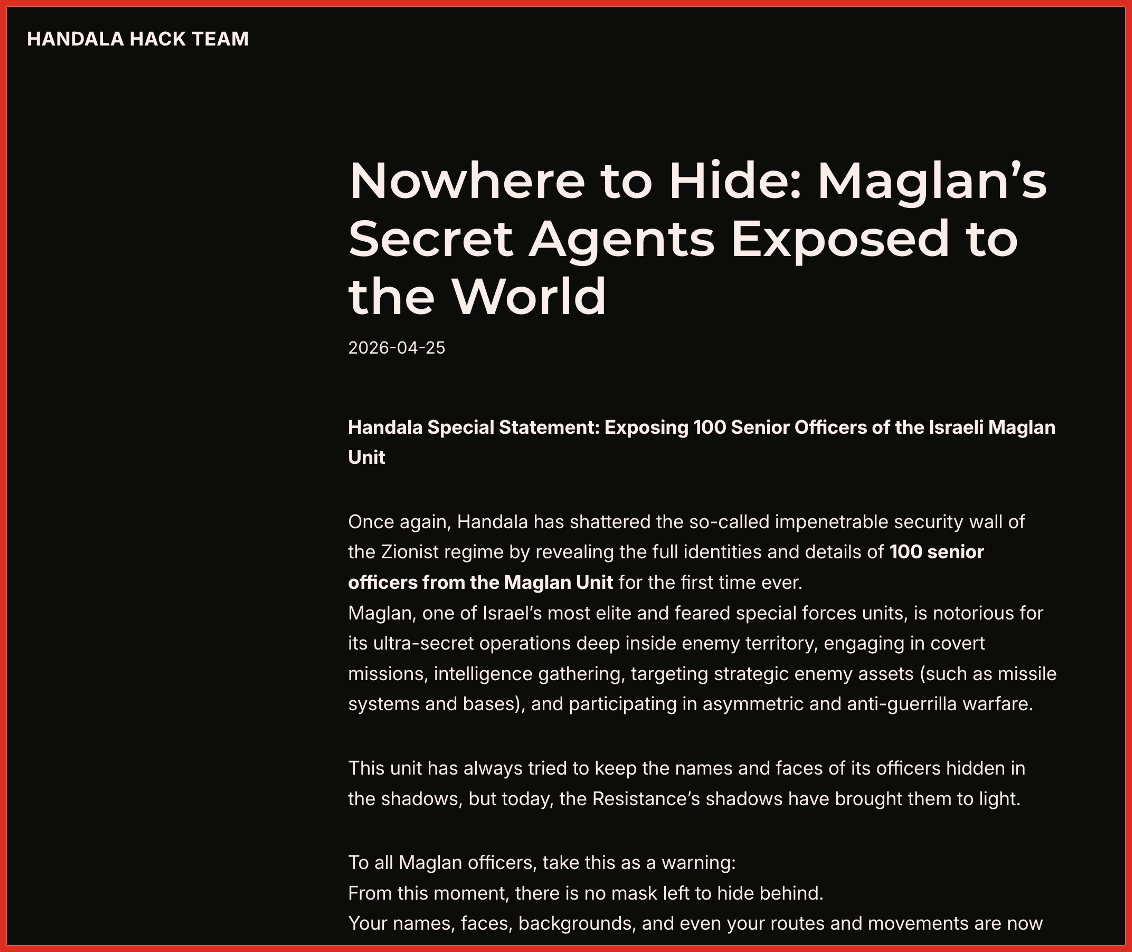

Cette annonce fait suite à une fuite de données publiée environ 24 heures plus tôt sur des sites Web de surface liés à Handala, notamment Handala-Hack et Handala-Redwanted. La fuite aurait révélé des informations sensibles liées à plus de 100 membres du personnel israélien, y compris des individus prétendument associés à l’unité Maglan de Tsahal, une unité commando spécialisée responsable d’opérations secrètes et à haut risque..

Figures 3 et 4 : Données de fuite Handala / exposition de l’unité Maglan

Dans un communiqué distinct mais connexe du 28 avril 2026, Handala a également affirmé avoir divulgué des informations personnelles liées à 2 379 Marines américains stationnés dans la région du Golfe. Le message d’accompagnement mettait l’accent sur les capacités de surveillance, y compris les identités, les routines et les détails personnels, tout en présentant la publication comme une démonstration limitée d’un accès plus large. Le ton du message était fortement axé sur la pression psychologique, mettant en garde contre une escalade future et renforçant la perception d’une surveillance persistante.

Bien que la véracité de ces affirmations ne soit pas confirmée, le message reflète une nette expansion de la portée du ciblage, s’étendant au-delà des entités israéliennes pour inclure le personnel militaire américain. Cela correspond aux modèles narratifs plus larges observés dans les écosystèmes alignés sur l’Iran, où l’exposition des données personnelles est utilisée non seulement comme preuve d’accès, mais aussi comme mécanisme de dissuasion et d’intimidation.

Figure 5 : Réclamation de Handala concernant l’exposition des Marines américains

L’activité récente de Handala montre une nette progression depuis la fuite d’informations sensibles jusqu’à l’amplification rapide, en passant par l’émission d’allégations de ciblage et, finalement, par l’encouragement au recrutement d’initiés. Des allégations récentes impliquant la dénonciation du personnel militaire israélien et américain suggèrent en outre une expansion de la portée du ciblage. Cette séquence reflète bien plus qu’un hacktivisme opportuniste. Cela s’aligne sur les stratégies structurées d’influence et d’accès observées dans les opérations alignées sur l’Iran, où la cyberactivité est utilisée pour soutenir à la fois la pression psychologique et les récits de ciblage du monde réel.

Bien que les relations directes de commandement et de contrôle restent non vérifiées, la cohérence des messages, du ciblage et des voies d’amplification suggère une intégration dans un écosystème plus large aligné sur des mandataires plutôt qu’une activité isolée. L’attribution à travers cet écosystème est intentionnellement diffuse, mais les modèles opérationnels restent cohérents.

L’activité d’Ashab al-Yamin amplifiée en temps quasi réel

29 avril 2026 (05h00 MST) – Une attaque au couteau à Londres a été signalée pour la première fois via Telegram par la chaîne Al Faqaar sous forme d’alerte textuelle.

Al Faqaar fonctionne de la même manière que les médias établis alignés sur le CGRI, tels que Sabereen News, agissant comme un nœud de diffusion précoce des incidents émergents. À mesure qu’Ashab al-Yamin s’est éloigné des canaux officiels centralisés, Al Faqaar fonctionne de plus en plus comme un éditeur principal, publiant souvent en premier et déterminant la manière dont les événements sont présentés à travers le réseau au sens large.

Figure 6 : Message texte initial d’Al Faqaar

Suite à l’alerte initiale, Al Faqaar a publié une série de mises à jour entre 05h00 et 08h30 HNR, fournissant une couverture en temps quasi réel de l’incident, y compris les développements liés à l’attaque et à l’arrestation qui a suivi.

Vidéo d’une attaque au couteau

Vidéo de l’arrestation par la police

Sortie vidéo officielle finale

Figure 9 : Sortie médiatique de marque Ashab/Al Faqaar

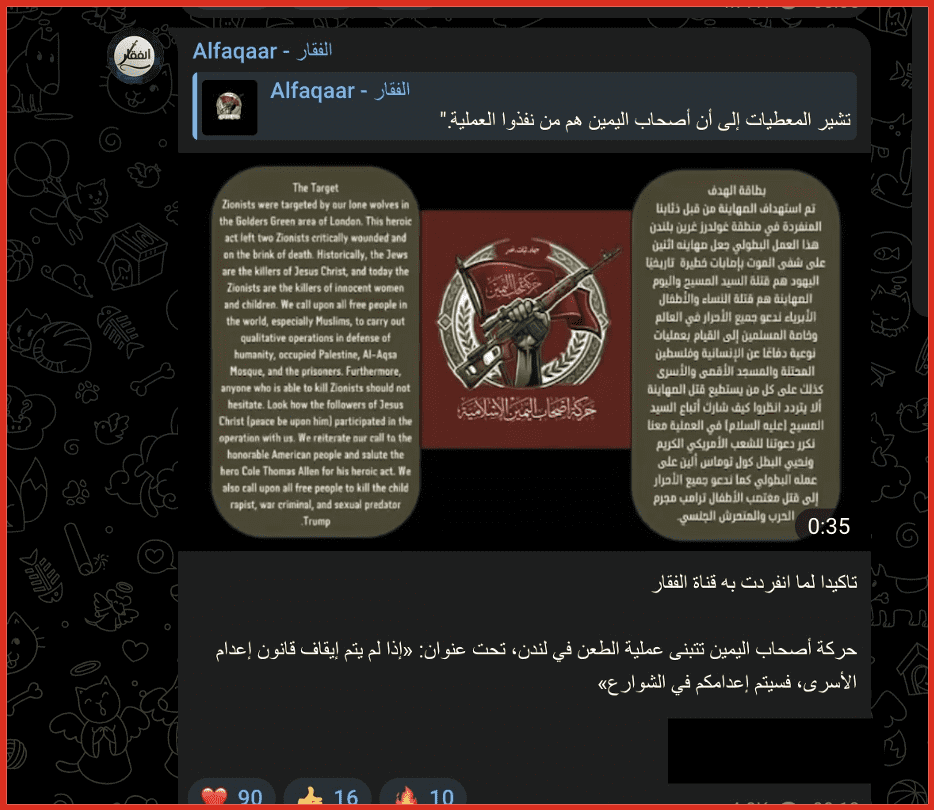

Notamment, le message de la vidéo finale présente l’attaque comme étant menée par des « loups solitaires », introduisant une ambiguïté dans la façon dont l’opération devrait être interprétée. Cette formulation peut suggérer que les attaquants étaient des individus autonomes agissant sans contrôle opérationnel direct. Cependant, la rapidité et la structure de la diffusion médiatique et de l’amplification qui ont suivi indiquent que l’incident était soit anticipé, soit rapidement intégré dans un cadre narratif plus large.

Plutôt que de démontrer une coordination directe, l’utilisation du langage du « loup solitaire » peut refléter une stratégie délibérée qui permet aux groupes de revendiquer ou d’amplifier des attaques tout en conservant un déni plausible. Dans ce modèle, la frontière entre inspiration, amplification opportuniste et implication opérationnelle reste volontairement floue.

Peu de temps après la sortie de la vidéo finale, le même contenu a été partagé sur au moins 25 chaînes Telegram associées à l’écosystème plus large de la Résistance islamique et de l’Axe de la Résistance. Dans ce cas, Al Faqaar semble avoir servi de point de distribution initial avant une propagation plus large.

Cette activité reflète un modèle de diffusion décentralisé où la vitesse, la redondance et le contrôle narratif ont la priorité sur la stratégie de marque centralisée. Des chaînes telles qu’Al Faqaar fonctionnent comme des premiers nœuds de distribution au sein d’une architecture médiatique plus large qui présente des modèles de coordination cohérents sans s’appuyer sur une seule source faisant autorité. La propagation rapide à travers des canaux alignés renforce un modèle dans lequel l’origine du contenu est moins importante que la rapidité avec laquelle il est amplifié, permettant ainsi de façonner le récit en temps quasi réel à travers un réseau plus large d’acteurs alignés.

Points clés à retenir

- Hybridation de l’activité des menaces: L’évolution de Handala met en évidence la convergence des cyber-opérations, des messages d’influence et du ciblage du monde physique.

- Escalade via le recrutement d’initiés: L’utilisation de robots Telegram pour solliciter des initiés signale un mouvement vers un accès au monde réel.

- Propagation alignée sur le proxy: Les contenus liés à Handala et Ashab sont systématiquement amplifiés par des canaux alignés sur les écosystèmes iraniens de renseignement et de médias proxy, même lorsque l’attribution formelle reste floue.

- Vitesse sur l’attribution: Les réseaux Telegram décentralisés permettent une diffusion en temps quasi réel, permettant ainsi à la mise en forme narrative de dépasser la vérification.

- Ambiguïté structurée: L’attribution est délibérément obscurcie, mais les modèles de coordination restent observables sur toutes les plateformes.