5 mars 2026

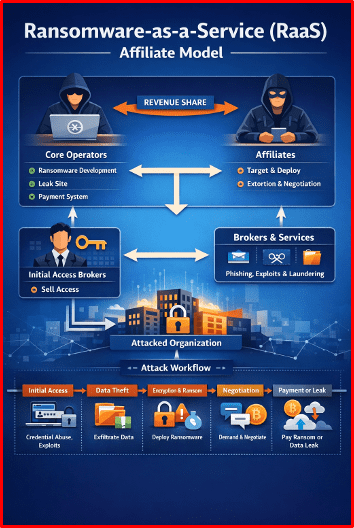

Les ransomwares ne sont pas seulement des logiciels malveillants, c’est un modèle opérationnel. De plus en plus, les groupes de ransomware, en plus d’extorquer les victimes elles-mêmes, ont également exploité des « programmes d’affiliation », souvent appelés Ransomware-as-a-Service (RaaS). Dans cet arrangement, une équipe centrale fournit les outils et la marque, tandis que les affiliés mènent des intrusions et partagent les bénéfices avec les propriétaires du malware.

Ce blog explique comment fonctionne le modèle d’affiliation, pourquoi il persiste et quelles « marques » de ransomware les chercheurs associent le plus souvent aux opérations d’affiliation en 2025.

Qu’est-ce qu’un programme d’affiliation contre un ransomware ?

Un programme d’affiliation contre les ransomwares est une structure de partenariat entre un groupe d’opérateurs principaux – généralement des développeurs et des responsables de la maintenance de l’infrastructure – et des affiliés qui sont généralement constitués d’équipes d’intrusion qui déploient des ransomwares et mènent des négociations d’extorsion avec la victime, les revenus étant généralement partagés entre eux. Considérez-le comme une version criminelle d’une activité de plateforme : l’équipe « plateforme » construit et maintient le produit (ransomware + infrastructure), tandis que les « partenaires » étendent la distribution (intrusions) en échange d’une part des bénéfices.

La division du travail RaaS – qui fait quoi ?

Le groupe central est généralement responsable de la maintenance de la base de code du ransomware et de sa mise à jour continue pour échapper aux défenses ; ils hébergeront également des portails de négociation, des tableaux de bord des victimes et des sites de fuite où les données des victimes sont partagées sur le dark web.

Ils fourniront également un « soutien » aux affiliés en fournissant des services de dépannage, des conseils en matière de processus et d’autres choses pour garantir le succès des affiliés.

Les programmes d’affiliation ont généralement un ensemble de règles strictes sur la manière dont les ransomwares peuvent être utilisés. Le groupe central définit ces règles et applique les règles du programme ; celles-ci couvrent généralement qui peut cibler quoi, quelles tactiques sont autorisées et la gestion des litiges.

Les groupes affiliés sont généralement responsables du choix des cibles et de l’exécution des intrusions à l’aide des logiciels malveillants qui leur sont fournis par les groupes centraux. Ils effectueront également des vols de données et des étapes de déploiement ultérieures, mèneront des négociations, qui peuvent parfois être supervisées par l’opérateur ou fournies des modèles. Ils coordonneront également la vérification des paiements et le transfert du décryptage. Cependant, cela peut varier selon le programme, différents groupes ayant des pratiques différentes et des parts de revenus différentes.

Bien que le groupe central et les affiliés soient les principaux praticiens, d’autres acteurs de la menace peuvent également être impliqués dans cet écosystème, tels que les Initial Access Brokers (IAB) qui vendent l’accès à des environnements compromis que le groupe de ransomwares ou ses affiliés utiliseront ensuite pour cibler les victimes. Il peut également y avoir des rôles spécialisés dans le vol d’identifiants, le phishing, la négociation, le blanchiment, etc.

Cette séparation rend l’attribution plus difficile pour les chercheurs et explique pourquoi les mêmes modèles d’intrusion peuvent « se perpétuer » même lorsque la « marque » du ransomware change.

Ce que les affiliés « obtiennent » du programme

La plupart des opérations RaaS établies fournissent un ensemble qui ressemble à un sinistre produit SaaS, cela peut inclure des panneaux/tableaux de bord d’affiliation pour gérer les victimes, les builds et les négociations, un flux de travail d’extorsion standardisé qui peut inclure des instructions aux victimes, des playbooks de négociation, ainsi qu’un support produit. Ils auront également accès à l’infrastructure du site de fuite, hébergé sur le dark web, pour publier les données des victimes et accroître la pression. En plus de disposer de tous les outils, être affilié est une perspective attrayante car cela assure également la crédibilité de la marque. Un « nom » connu peut augmenter la menace perçue et les taux d’indemnisation des victimes. Tous les groupes de ransomwares ne sont pas identiques, et certains ont la réputation de réussir et/ou de pouvoir cibler des victimes de premier plan.

Le cycle de vie typique

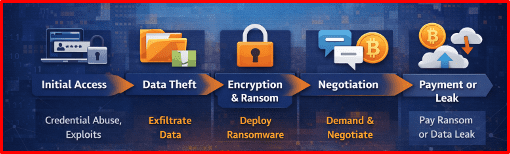

Bien que la méthode de saisie diffère selon l’acteur, de nombreux incidents gérés par les affiliés suivent un cycle de vie familier :

- Accès initial : L’acteur malveillant obtiendra généralement l’accès à l’infrastructure de la victime via des informations d’identification volées, des services exposés ou un accès acheté auprès d’un courtier d’accès initial. De plus en plus de données divulguées après une attaque de ransomware peuvent être utilisées pour cibler une chaîne d’approvisionnement.

- Vol de données : Alors que les ransomwares chiffraient traditionnellement les données afin que la victime ne puisse pas y accéder, ce n’est généralement plus le cas, la plupart des acteurs exfiltrant simplement autant de données que possible de la victime. Ces données seront ensuite utilisées pour extorquer la victime dans l’espoir que la « rançon » soit payée pour éviter les dommages financiers et de réputation liés au partage de données sur le dark web.

- Cryptage et rançon : Certains acteurs utilisent toujours une méthode de cryptage dans le cadre de leurs tactiques et émettront dans tous les cas une demande de rançon qui fournira des détails sur leurs demandes – généralement un paiement en cryptomonnaie. De nombreux groupes se positionnent dans ces notes comme des chercheurs qui aident la victime à éviter les dommages. La question de savoir si le chiffrement est parfois secondaire, le « business » est souvent l’extorsion et non le chiffrement.

- Négociation: Habituellement, via la demande de rançon, la victime reçoit un délai dans lequel payer la rançon pour éviter que ses données ne soient divulguées ; cela peut également apparaître comme un compte à rebours sur le site de fuite du darkweb. Les acteurs fournissent souvent un portail permettant à la victime de contacter l’auteur de la menace, souvent sur le dark web, où des négociations peuvent avoir lieu. Comme la plupart des victimes ne révèlent pas si elles ont payé la rançon ou non, nous n’avons pas une idée claire de la manière dont se déroulent ces négociations.

- Paiement ou fuite: Si la victime choisit de payer la rançon, elle recevra une adresse de crypto-monnaie à laquelle effectuer le paiement. Un décrypteur leur sera fourni si les données ont effectivement été cryptées et le nom de la victime sera supprimé du site de fuite. Cependant, le fait que la victime soit apparue sur la page puis supprimée peut suggérer qu’un paiement a été effectué et peut toujours nuire à sa réputation.

De nombreuses listes des « groupes les plus importants » pour 2025 s’appuient sur les publications de sites de fuite de données comme indicateur d’activité, mais elles sous-estiment les extorsions ratées, les règlements privés et les victimes non publiées. De plus, comme les données ont été exfiltrées, rien ne garantit que le paiement signifie que les données ne seront pas divulguées à un moment donné. Si le paiement n’est pas effectué, les données seront mises à disposition en téléchargement sur le site de fuite.

Comment fonctionne l’argent : partage des revenus + problèmes de confiance

Les programmes d’affiliation ont besoin d’incitations et de mécanismes pour gérer la méfiance et également pour attirer de « bons » acteurs pour diriger les opérations. Les programmes fonctionnent généralement sur la base d’une répartition des revenus, dans laquelle l’affilié conserve la plus grande part et les opérateurs prélèvent des frais de plate-forme.

Les affiliés choisissent souvent une marque de ransomware qui a non seulement connu un succès public, mais qui est également perçue comme un payeur fiable. Ils peuvent travailler avec plusieurs groupes. Les opérateurs RaaS se disputent les affiliés avec de meilleures répartitions, un meilleur support, une infrastructure plus stable et une plus grande reconnaissance de « marque ».

Cependant, le groupe central peut également être pointilleux sur les personnes avec lesquelles il travaille : certains groupes travailleraient uniquement avec des filiales de certains pays et configureraient leurs systèmes de manière à éviter les escroqueries à la sortie, dans lesquelles les opérateurs volent tous les bénéfices et ne paient pas les frais de plateforme.

Les retraits, les fuites et les conflits internes peuvent conduire à des scissions, à des changements de marque et à des « nouveaux » groupes qui peuvent être des opérations de continuité plutôt que de véritables nouveaux acteurs. Lorsqu’une marque est perturbée, les affiliés ne disparaissent pas ; ils migrent, apportant avec eux des modèles de ciblage artisanal et de victimes.

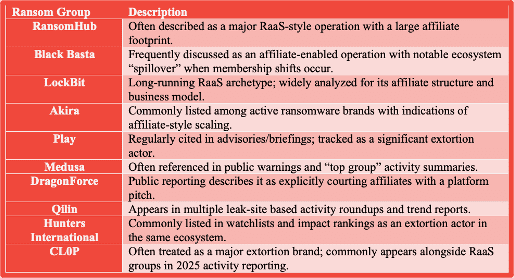

Principales marques de ransomwares généralement liées aux activités des affiliés

Vous trouverez ci-dessous les « marques » de ransomware qui fonctionneraient de manière conviviale ou de type RaaS. Ceci n’est pas exhaustif, et « marque » ≠ une seule équipe cohérente.

Tous ces groupes sont suivis par Illicit Trade FR, leurs sites de fuite étant étroitement surveillés pour détecter de nouvelles victimes.

Conclusion

Les programmes d’affiliation de ransomwares persistent parce qu’ils sont efficaces ; ils transforment une opération criminelle complexe en une plateforme reproductible. En 2025, le plus important à retenir pour les chercheurs n’est pas seulement de savoir quelle marque est « au sommet », mais aussi de savoir comment les affiliés évoluent, comment les marques se font concurrence pour les obtenir et comment l’infrastructure d’extorsion évolue au fil des perturbations.