02 juin 2025

Notre équipe d’analystes partage quelques articles chaque semaine dans notre newsletter par e-mail qui se déroule tous les jeudis. Assurez-vous de vous inscrire! Ce blog met en évidence ces articles dans l’ordre de ce qui était le plus populaire de notre newsletter – ce que nos lecteurs ont trouvé les plus intrigants. Restez à l’écoute pour un récapitulatif tous les mois. Nous espérons que partager ces ressources et ces articles de presse soulignent l’importance de la cybersécurité et met en lumière les dernières informations sur les menaces.

1. FBI: Les escrocs se présentent en tant qu’employés du FBI IC3 pour «aider» à récupérer les fonds perdus – Bleeping Computer

Le 18 avril 2025, le Federal Bureau of Investigation (FBI) a publié une annonce de service public avertissant un programme de fraude en cours dans lequel les escrocs usurpèrent des employés du FBI Crime Plainte Center (IC3). Selon l’annonce, le FBI a reçu plus de 100 rapports de telles escroqueries d’identité entre décembre 2023 et février 2025. Les escrocs ont été observés usurpant l’identité d’employés de l’IC3 tout en offrant des victimes de fraude. Lisez l’article complet.

2. Europol arrête six services DDOS-pour-location utilisés dans les attaques mondiales – The Hacker News

Dans un communiqué de presse du 7 mai, Europol a annoncé que les autorités polonaises avaient arrêté quatre personnes «qui auraient dirigé un réseau de plateformes utilisées pour lancer des milliers de cyberattaques dans le monde». Les suspects étaient liés à six plates-formes DDOS-pour-location, en particulier CFXAPI, CFXSECURITY, NEOSTRIT, JETSSTH, QUICKDOWN et Zapcut. Comme indiqué dans le rapport, les arrestations faisaient partie d’une opération internationale coordonnée impliquant quatre pays et aidés d’Europol. En outre, dans le cadre de l’opération, les États-Unis ont également saisi neuf domaines associés aux services de booster. Article ici.

3. Les pirates chinois ciblent le gouvernement russe avec un logiciel malveillant de rat amélioré – Bleeping Computer

Des chercheurs de l’équipe mondiale de recherche et d’analyse de Kaspersky ont observé des pirates d’Ironhusky ciblant les entités gouvernementales russes et mongols. Ironhusky, un groupe de menaces de langue chinois qui est actif depuis au moins 2017, utilise une version améliorée de MySterySnail Access Trojan (rat) malware. Les chercheurs ont identifié le rat mis à jour «tout en étudiant les attaques récentes où les attaquants ont déployé le malware du rat à l’aide d’un script MMC malveillant camouflé comme document Word.»

Lisez la suite ici.

4. Faux générateurs de vidéos AI dépassent les nouveaux logiciels malveillants de l’infostaler de NOODLOPHILE – Bleeping Computer

Des chercheurs de Morphisec ont observé des acteurs de menace distribuant des logiciels malveillants via de faux générateurs de vidéos alimentées par l’IA. Selon le rapport du 08 mai de Morphisec, les fausses plateformes d’IA sont principalement annoncées dans les groupes Facebook. Les victimes qui sont attirées dans la visite du faux site sont invitées à télécharger leurs images ou vidéos pour générer du contenu. Les utilisateurs sont par la suite invités à télécharger le contenu AI généré – en tentant de le faire, cependant, les victimes téléchargent sans le savoir une archive zip malveillante à la place (« VideoDreamai.zip »). Le fichier installe ensuite l’infosteller nouvellement identifié surnommé «NOODLOPHILE». Lisez ici.

5. La police arrête 270 fournisseurs Web sombres, acheteurs de Crackdown mondial – Bleeping Computer

Une opération internationale d’application de la loi surnommée «Operation Raptor» et coordonnée par Europol a abouti à l’arrestation de 270 vendeurs et acheteurs Web sombres dans dix pays. La grande majorité des arrestations ont eu lieu aux États-Unis, avec un total de 130. En plus des arrestations, les policiers ont également saisi 184 millions d’euros en espèces et crypto-monnaies, plus de 2 tonnes de drogues, plus de 180 armes à feu, 12 500 produits contrefaits et plus de 4 tonnes de tabac illégal. Apprendre encore plus.

6. 3AM Ransomware utilise des appels informatiques usurpés, un bombardement par e-mail pour violer les réseaux – Bleeping Computer

Dans un rapport du 20 mai, les chercheurs de Sophos ont décrit deux grappes de menaces distinctes utilisant «le bombardement par e-mail» pour surcharger l’employé d’une organisation ciblée avec des e-mails indésirables, puis (…) se faisant passer pour un membre de l’équipe de support technologique pour tromper cet employé pour permettre un accès à distance à son ordinateur. » Comme indiqué dans le rapport, Sophos a observé plus de 55 tentatives d’attaques en utilisant cette technique entre novembre 2024 et janvier 2025. Parmi les incidents suivis, il y avait une attaque menée en 2025 par un affilié du groupe de ransomware à 3 heures qui a utilisé une technique de bombardement par e-mail similaire; Plutôt que d’appeler via des équipes de Microsoft, les acteurs de la menace ont utilisé un véritable téléphone usurpe du service informatique de l’organisation. Lisez l’article complet.

7. US Charge Yemeni Hacker derrière Black Kingdom Ransomware ciblant 1 500 systèmes – The Hacker News

Dans un communiqué de presse du 1er mai, le ministère américain de la Justice (DOJ) a annoncé qu’un ressortissant yéménite avait été inculpé pour avoir prétendument déployé un ransomware du Royaume noir « sur environ 1 500 ordinateurs aux États-Unis et à l’étranger. » Le suspect de 36 ans a été accusé «d’un chef de complot, d’un chef de dommage intentionnel à un ordinateur protégé et d’un chef de dommage menaçant un ordinateur protégé». Selon le communiqué de presse, l’individu réside actuellement au Yémen. Lisez l’article complet.

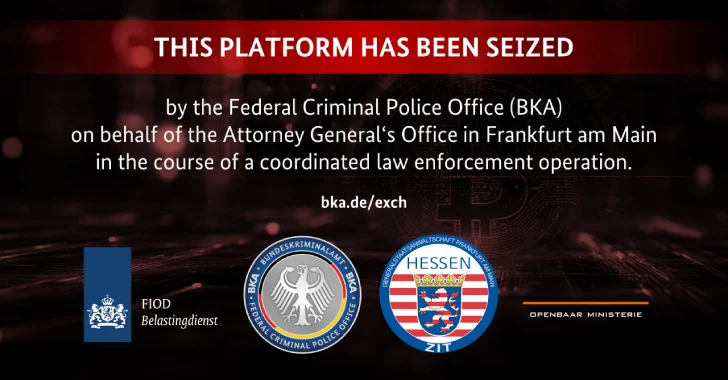

8. L’Allemagne arrête le blanchiment de 1,9 milliard de dollars, saisit 34 millions d’euros en crypto et 8 To de données – The Hacker News

Dans un communiqué de presse du 07 mai, le bureau fédéral de la police criminelle de l’Allemagne, le Bundeskmiminalamt, a annoncé le retrait de la plate-forme d’échange de crypto-monnaie «Exch» pour blanchiment d’argent. Selon le rapport, l’opération a eu lieu le 30 avril 2025 et a également impliqué les autorités saisissant plus de huit téraoctets de données et 34 millions d’euros d’actifs cryptographiques (Bitcoin, Ether, Litecoin et Dash). De manière significative, il s’agit de la «troisième saisie des actifs cryptographiques dans l’histoire du BKA». Apprendre encore plus.