21 avril 2026

L’équipe est ravie de partager les nouvelles fonctionnalités, les améliorations de la plate-forme et les informations notables sur le darknet collectées en janvier, février et mars.

Le premier trimestre a été un trimestre important pour la plateforme Illicit Trade FR. Nous nous sommes concentrés sur un seul objectif : aider les analystes à travailler plus rapidement et plus intelligemment, en faisant ressortir les bonnes informations au bon moment, sans jamais interrompre leur flux. Voici un aperçu des nouveautés.

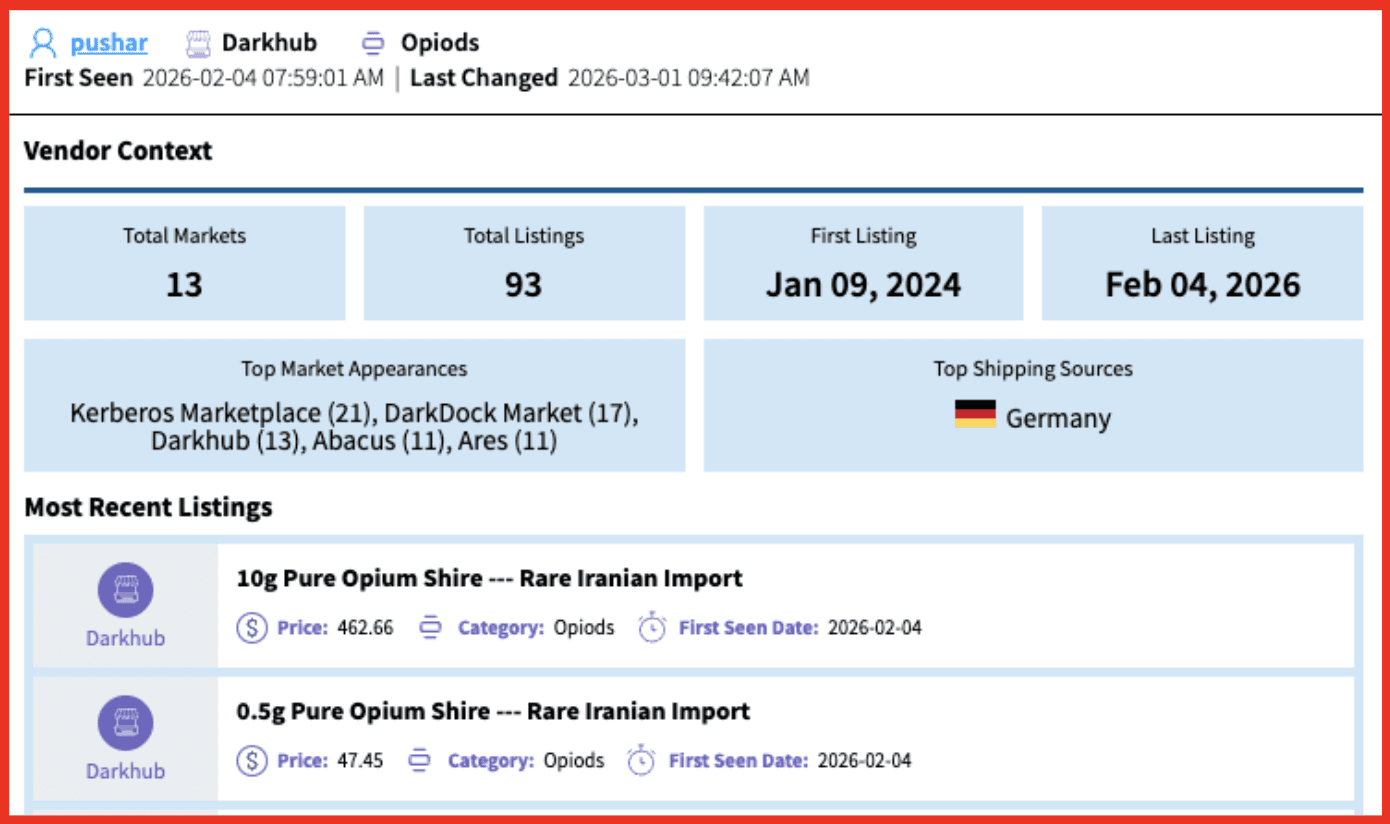

Présentation du contexte du fournisseur dans les études de marché

Il n’a jamais été aussi rapide d’évaluer l’échelle, la longévité et les risques d’un fournisseur, le tout sans quitter le résultat de la cotation sur le marché que vous consultez déjà. Vendor Context fournit un instantané instantané et complet de tout fournisseur connu, directement dans une liste d’études de marché. D’un simple clic, les analystes peuvent voir :

- Total des marchés et des listes dans lesquels le vendeur est apparu

- Dates de la première et de la dernière activité observée

- Principaux marchés sur lesquels le fournisseur est le plus actif

- Principales sources d’expédition

- Les cinq annonces les plus récentes du fournisseur sur tous les marchés

Vendor Context étend l’ensemble de données et les fonctionnalités du marché de Illicit Trade FR, offrant une capacité d’enquête spécialement conçue et structurée, spécialement conçue pour l’analyse du marché du darknet. Les marchés comptent parmi les environnements les plus opérationnels du dark web : ils servent de plaques tournantes pour la vente de drogues, d’armes, de données volées, de produits contrefaits et de points de connexion pour les réseaux criminels. Les fonds de marché améliorés de Illicit Trade FR comprennent désormais plus de 431 000 références qui extraient l’identité du fournisseur, la description du produit, la catégorie, le prix, les modes de paiement acceptés, l’origine/destination de l’expédition, les avis, etc.

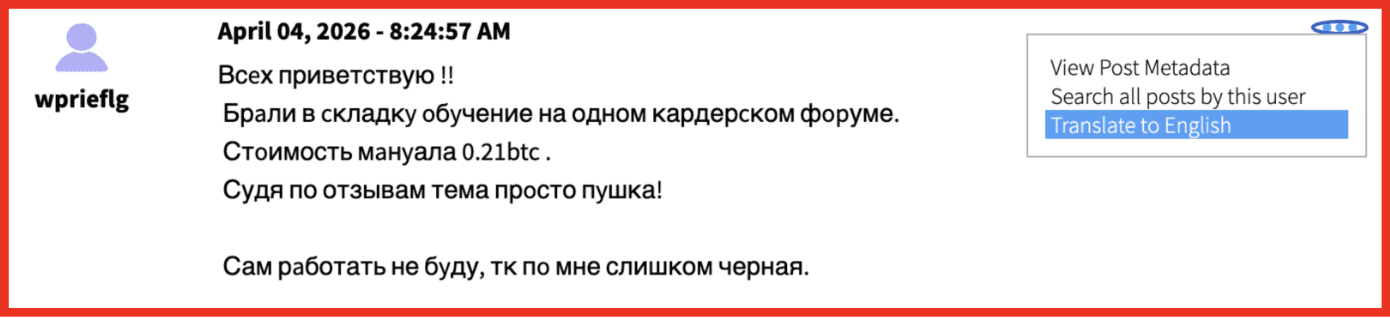

Briser la barrière de la langue

Une part importante de l’activité des acteurs malveillants, des discussions sur les forums, des listes de marchés et des fuites de données provient de communautés russes, chinoises, arabes, farsi et d’autres communautés non anglophones. La veille sur les menaces mondiales nécessite de travailler dans des dizaines de langues. Nous avons rendu cela considérablement plus facile grâce à la traduction des résultats de recherche. Traduisez instantanément n’importe quel texte à partir des résultats de recherche ou d’alerte en ligne, couvrant désormais les 52 langues prises en charge par Vision UI. Pas d’outils externes, pas de copier-coller : il suffit de surligner, de cliquer et de lire. Et parce que nous savons que c’est important pour les environnements sensibles : la traduction s’effectue entièrement au sein de la plateforme Illicit Trade FR, sans qu’aucune donnée ne quitte notre environnement fermé.

Une intelligence plus approfondie et des flux de travail rationalisés pour les analystes

- Lexique et contexte du site étendu — Le partage de données et le référentiel de fichiers sont désormais des catégories de sites reconnues, avec un contexte de site complet activé dans les résultats, ce qui facilite l’identification et l’enquête sur ces zones du darknet. Les principaux communiqués de presse, les actions d’application de la loi et les principales couvertures d’actualité sont désormais directement liés dans un nouveau champ de reportage médiatique dans Site Context.

- Exporter par plage de dates — Générez des rapports temporels à partir des résultats des cas pour partager uniquement les données les plus pertinentes ou aligner les exportations sur les délais de reporting ou d’enquête.

- Enregistrer en tant qu’extrait de recherche — Mettez en surbrillance n’importe quel texte dans un résultat, cliquez sur « Enregistrer en tant qu’extrait de recherche » et le panneau Ajouter une recherche s’ouvre automatiquement. Les analystes peuvent enregistrer le texte original et le texte traduit sous forme d’extraits distincts au sein du même résultat, ce qui est idéal pour le reporting, la collaboration et le suivi des preuves.

- Améliorations UX supplémentaires — Une refonte de l’aperçu des cas pour garantir que les alertes critiques soient désormais au premier plan ; navigation plus facile dans Actor Explore ; champs supplémentaires sur les résultats des sites Coller.

Mises à jour de l’API Vision

Pour les équipes s’appuyant sur l’API Illicit Trade FR, le premier trimestre a apporté un accès étendu aux données et une expérience de développement améliorée :

- Champs spécifiques au collage désormais disponibles dans l’API de recherche : auteur, postDate, expire et clé

- API de création de rapports multimédias en contexte pour les sites

- Documentation API mise à jour pour une expérience d’intégration plus fluide

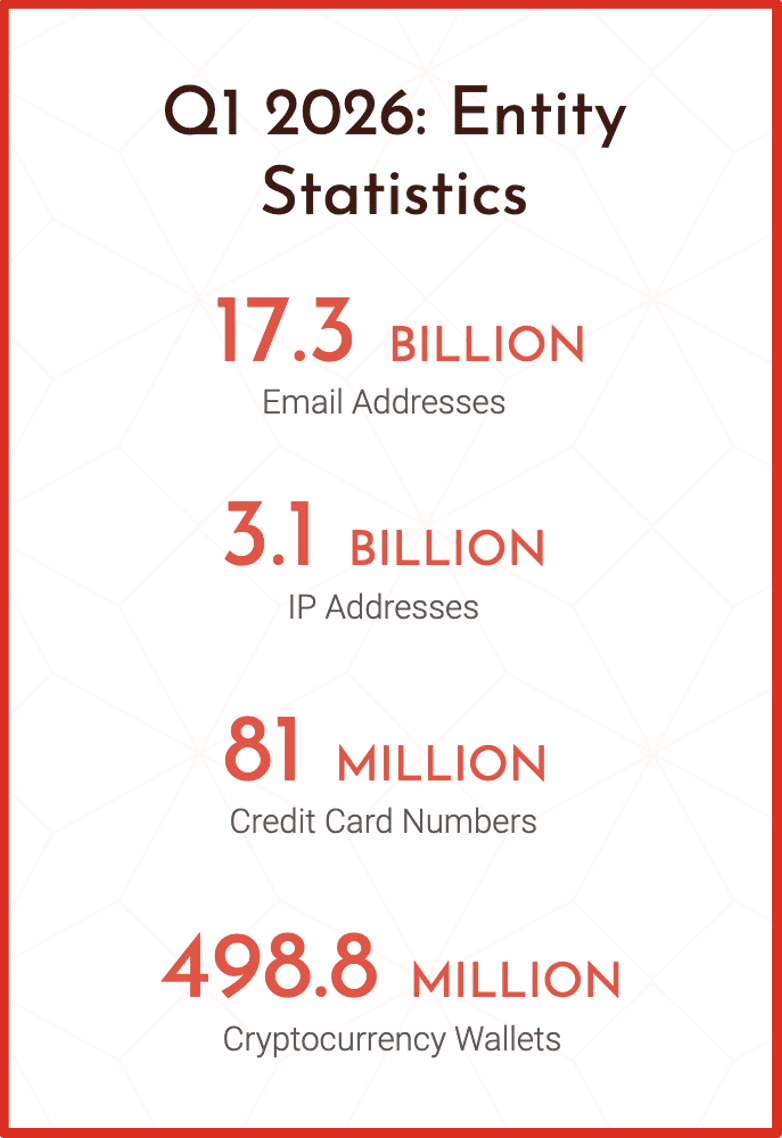

Statistiques de collecte

Notre équipe de collecte de données continue de nous étonner par la quantité de données mises à disposition dans tous les produits Illicit Trade FR. Soulignons quelques-unes de cette croissance d’une année sur l’autre :

- Augmentation de 21 % des numéros de cartes de crédit

- Augmentation de 20,5% des adresses e-mail

- Augmentation de 9 % des IP

Contenu notable collecté

Nos équipes de collecte et de recherche ont connu un trimestre chargé. Voici un aperçu de certaines des fuites de données les plus importantes et des recherches originales survenues au premier trimestre.

Recherche originale

Réactions du Dark Web au conflit Israël-Iran

En mars 2026, notre équipe a publié une analyse approfondie de la manière dont le dark web et les communautés adjacentes ont réagi à l’escalade du conflit entre l’Iran, Israël et les États-Unis. Les groupes hacktivistes ont lancé plus de 149 attaques DDoS contre 110 organisations, dont 107 au Moyen-Orient, dans les jours qui ont suivi les frappes. Les communautés djihadistes de Telegram et Rocket.Chat ont utilisé le conflit pour amplifier les récits de recrutement, notamment un appel au « cyber-jihad mondial » lancé par un groupe revendiquant des liens avec Al-Qaïda. Les chaînes des milices alignées sur l’Iran ont diffusé des listes de cibles et des revendications opérationnelles, tandis qu’un croisement notable est apparu entre les communautés idéologiques extrémistes alors que des groupes liés à l’extrémisme violent nihiliste ont brouillé les lignes politiques traditionnelles. Illicit Trade FR continue de surveiller ces écosystèmes à mesure que le conflit évolue.

Fuites d’intérêt

Forums sur les violations 2026

Publiée le 9 janvier 2026, cette fuite a exposé les données personnelles d’environ 324 000 utilisateurs de BreachForums. Les données exposées comprennent les noms d’utilisateur, les adresses e-mail et les adresses IP d’une large population d’acteurs susceptibles de participer à l’achat et à la vente de données volées. Les données provenaient d’une sauvegarde de base de données datée du 11 août 2025, laissée par inadvertance dans un répertoire accessible au public lors d’une restauration du site. Un manifeste de 4 400 mots attribué à un acteur menaçant utilisant le pseudonyme de « James » accompagnait les données, décrivant la fuite comme des représailles délibérées contre les utilisateurs du forum suite à des attaques contre les infrastructures françaises.

Université Harvard

Publié sur ShinyHunters le 4 février 2026, cet ensemble de données prétend contenir 1 million d’enregistrements provenant des systèmes d’affaires et de développement des anciens élèves de Harvard. La violation provient d’une campagne de vishing en novembre 2025, au cours de laquelle des attaquants se sont fait passer pour le personnel d’assistance et ont contourné l’authentification multifacteur en temps réel. Les chercheurs décrivent les données exposées comme une « carte d’influence », comprenant les adresses privées et les numéros de téléphone portable de personnalités importantes, ainsi que les contrats sensibles des donateurs et les documents stratégiques internes. La combinaison des données financières des donateurs, des coordonnées directes et des documents stratégiques internes crée une cible privilégiée pour le spear phishing, la fraude et l’exploitation de la réputation au sein du réseau d’une institution de premier plan. Pour les équipes de sécurité évaluant leur propre exposition, cela est immédiatement pertinent pour leur façon de penser les défenses anti-vishing et l’accès privilégié aux systèmes constituants ou d’adhésion.

LexisNexis

Publiée sur DarkForums le 3 mars 2026 par l’acteur malveillant FulcrumSec, cette violation exploitait une application React non corrigée sur l’infrastructure AWS de LexisNexis via une vulnérabilité React2Shell combinée à un mot de passe principal RDS faible. L’acteur affirme avoir exfiltré plus de 2 Go de données, notamment des informations d’identification en clair et les coordonnées de 118 employés du gouvernement américain, dont des juges fédéraux et des avocats du DOJ. LexisNexis caractérise les données comme étant en grande partie des enregistrements hérités d’avant 2020. FulcrumSec considère l’attaque comme distincte d’une violation de 2024 qui a donné lieu à un recours collectif et déclare qu’elle n’était pas motivée par des raisons géopolitiques, mais visait à mettre en évidence un « modèle de négligence soutenu ». Pour les organisations qui s’appuient sur LexisNexis (cabinets d’avocats, institutions financières, agences gouvernementales), l’exposition des documents sous-jacents est une préoccupation directe. L’inclusion des coordonnées de la justice fédérale et du ministère de la Justice dans une publication sur le darknet accessible au public augmente considérablement le risque.