09 mars 2026

Introduction

Le 28 février 2026, les États-Unis et Israël ont lancé des frappes aériennes contre l’Iran, ciblant des commandants militaires clés, des installations nucléaires et des infrastructures gouvernementales. Ces attaques auraient entraîné la mort du guide suprême Ali Khamenei, ainsi que de plusieurs hauts responsables. L’Iran a immédiatement riposté en utilisant des drones et des missiles contre les bases américaines dans la région ainsi que contre des cibles en Israël. Des frappes de missiles ont également été signalées en Arabie saoudite, aux Émirats arabes unis et au Qatar. Le conflit continue de s’intensifier, le gouvernement américain cherchant apparemment à changer de régime tandis que l’Iran cherche à démontrer ses capacités militaires régionales.

À mesure que ces événements réels se déroulent, les communautés du dark web et des plateformes adjacentes ont également réagi au conflit. Certains groupes ont participé à des cyberattaques ; d’autres ont fourni des commentaires et beaucoup ont utilisé des plateformes de messagerie telles que Telegram pour partager des mises à jour en temps réel. Ce rapport explore les réactions observées dans ces écosystèmes.

Groupes hacktivistes

Les groupes hacktivistes sont des collectifs en ligne ou des réseaux peu organisés qui utilisent le piratage informatique ou des tactiques numériques perturbatrices pour promouvoir une cause politique, sociale ou idéologique. Ces groupes sont devenus de plus en plus visibles sur des plateformes telles que X (Twitter) et Telegram, où ils recherchent la notoriété pour leurs activités, notamment lors d’événements géopolitiques majeurs tels que le conflit en Ukraine et les attentats du 7 octobre en Israël. Les frappes contre l’Iran ont également suscité une activité hacktiviste accrue.

Les types d’attaques courants associés aux groupes hacktivistes comprennent :

• Attaques par déni de service distribué (DDoS)qui submergent un site Web ou un service en ligne avec d’importants volumes de trafic, le rendant lent ou indisponible pour les utilisateurs légitimes.

• Dégradation du site Web, qui implique de compromettre un site Web et de remplacer son contenu par de la propagande, des slogans, des menaces ou des messages politiques.

• Fuites de donnéesdans lequel les pirates informatiques volent et publient des e-mails, des documents ou des fichiers internes pour embarrasser ou exposer les organisations ciblées.

Bien que d’autres types de cyberactivités puissent survenir, celles-ci représentent les principales tactiques observées parmi les groupes hacktivistes suivis par Illicit Trade FR.

Il y a eu une augmentation notable des activités hacktivistes à la suite des frappes aériennes contre l’Iran, de nombreux groupes prenant parti et ciblant des organisations ou des pays qu’ils perçoivent comme étant impliqués dans le conflit. Plusieurs groupes qui soutenaient auparavant les causes pro-palestiniennes se sont également opposés aux frappes contre l’Iran en raison de leur opposition plus large à Israël.

Selon un récent rapport de Radware, 110 organisations ont été ciblées lors de 149 attaques DDoS menées par des hacktivistes immédiatement après la campagne américano-israélienne contre l’Iran. Parmi ces incidents, 107 visaient des entités du Moyen-Orient, principalement des infrastructures publiques et des institutions gouvernementales.

Le groupe hacktiviste tunisien Cache-Nex publié le 28 février, après une interruption de 10 jours, affirmant avoir lancé une attaque contre une entreprise de télécommunications israélienne en réponse aux frappes contre l’Iran. L’activité semblait impliquer une attaque DDoS. Dans son message, le groupe a déclaré qu’il « soutenait l’Iran dans la guerre contre les ennemis de l’Islam ».

Le groupe a continué de cibler des organisations en Israël. Cependant, tout en menant ces attaques, ils ont également tenté de vendre des services DDoS et des fuites de données israéliennes présumées, ce qui suggère que leurs motivations pourraient être en partie financières plutôt que purement idéologiques.

Un autre groupe hacktiviste, Nation des sauveursa modifié son image de profil Telegram pour représenter le défunt guide suprême iranien.

Un groupe hacktiviste affilié à la Russie connu sous le nom de Système d’erreur Babayo a commencé à publier le 1er mars, dénonçant des attaques contre des sites Web américains et israéliens.

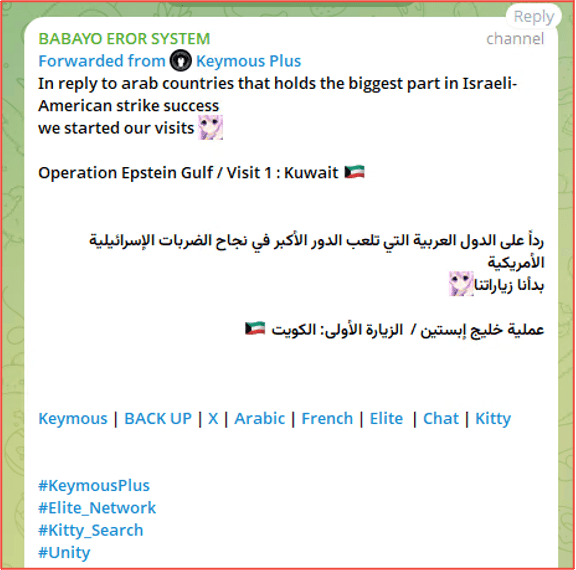

Le groupe a également republié du contenu de Keymous+un collectif pro-russe qui a proféré des menaces contre les États du Golfe, arguant que ces pays bénéficieraient des frappes américaines et israéliennes contre l’Iran. Le groupe a encadré ces activités sous le hashtag #Op_Epstein_Gulfune référence apparente au financier en disgrâce Jeffrey Epstein.

Alors que la plupart des groupes hacktivistes observés se sont principalement concentrés sur les attaques DDoS et la dégradation de sites Web, certains élargissent leur message pour inclure des références à des cibles potentielles et aux victimes signalées. Des informations supplémentaires liées à cette activité sont discutées plus loin dans ce rapport.

Beaucoup de ces groupes partagent également des vidéos et des images liées au conflit, ainsi que des commentaires d’hommes politiques et de personnalités publiques. Bien qu’une partie de ce contenu semble être générée par l’IA, d’autres semblent légitimes ; cependant, l’authenticité de ces images et vidéos n’a pas été vérifiée de manière indépendante. Certains médias semblent également être transmis directement à partir de sources d’information.

Le mélange de médias authentiques, de séquences d’actualités republiées et d’images générées par l’IA reflète un modèle plus large d’amplification de l’information et de mise en forme narrative couramment observé dans les écosystèmes hacktivistes en ligne.

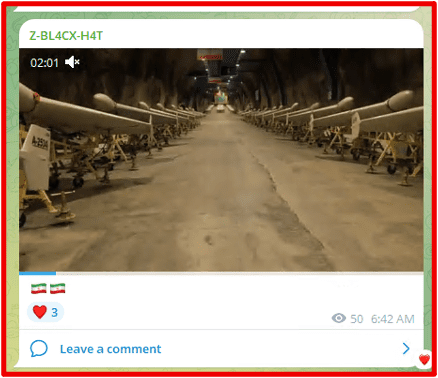

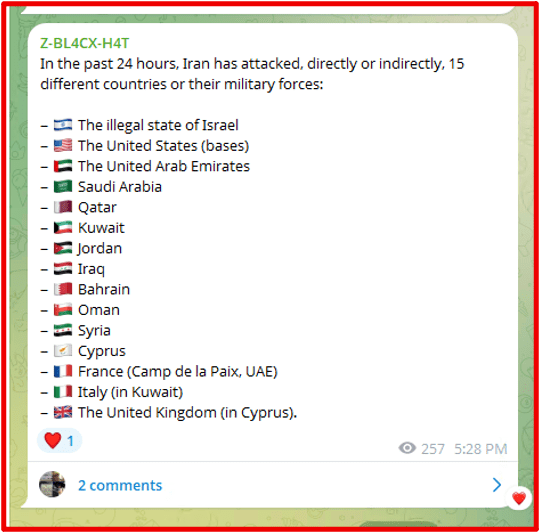

Le groupe Z-BL4CX-H4T a partagé une vidéo montrant un hangar rempli de drones et a suivi avec des messages répertoriant les pays qu’ils prétendaient que l’Iran avait attaqués avec succès.

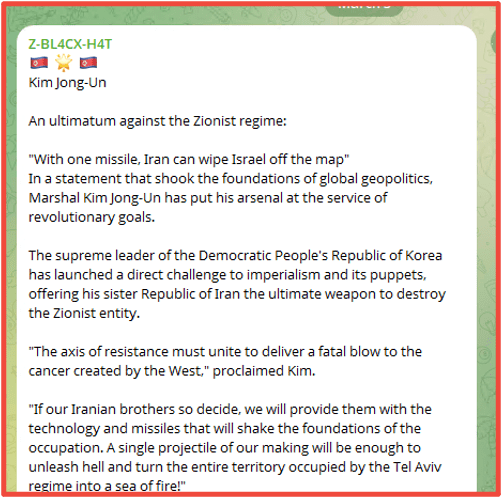

Le groupe a également affirmé que la Corée du Nord soutenait l’Iran dans ses attaques contre des sites affiliés aux États-Unis et à Israël.

Nouvelles

Comme lors des conflits précédents, Telegram est devenu une source majeure de partage d’informations en temps réel. De nombreux messages sur la plateforme ont diffusé des images de frappes de missiles, des images d’équipements militaires et des mises à jour d’organisations officielles.

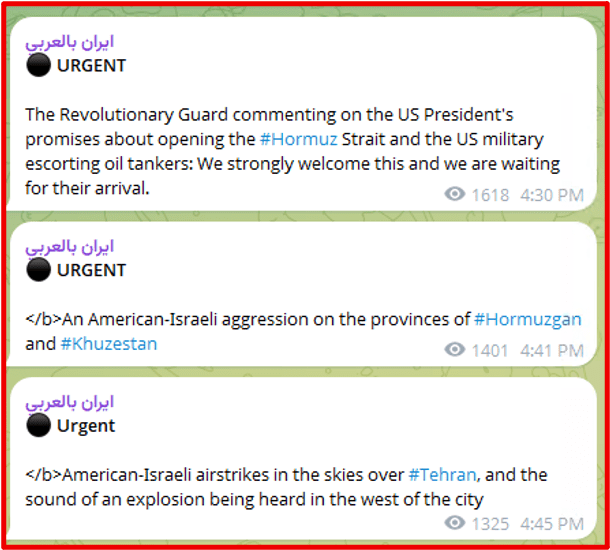

La chaîne Telegram ايران بالعربي (Iran en arabe), qui soutient le gouvernement iranien, a partagé des images et des séquences vidéo de manifestations prétendument critiquant l’impérialisme américain. Le message affirmait que la manifestation avait eu lieu à Stockholm, bien que Illicit Trade FR n’ait pas vérifié l’authenticité de ces images.

La chaîne a également partagé des images qui semblent montrer des gens en fête dans les rues de Téhéran.

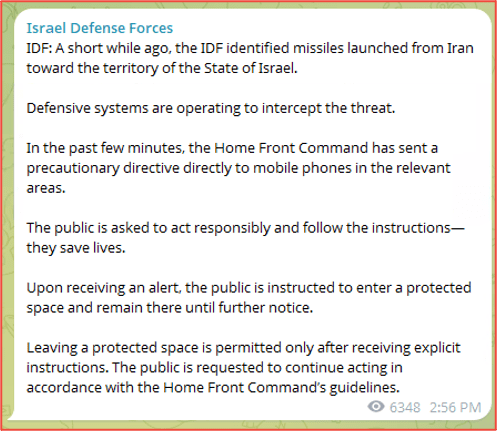

Comme lors des attaques du 7 octobre, la chaîne Telegram de Tsahal a été utilisée pour partager des mises à jour et des avertissements officiels avec les citoyens israéliens, y compris des conseils sur la question de savoir si les résidents doivent se mettre à l’abri.

Les agences de presse ont également diffusé des avertissements urgents, identifiant les zones ciblées.

Des vidéos supplémentaires circulant sur Telegram semblent montrer les dégâts causés par les frappes aériennes dans les zones civiles. Ces images n’ont pas été vérifiées de manière indépendante par Illicit Trade FR.

D’autres images partagées sur Telegram tentent de lier le conflit en Iran à la guerre en cours à Gaza.

Plusieurs groupes associés à l’idéologie suprémaciste blanche ont également commenté le conflit.

Un groupe a déclaré que s’ils s’opposent à Israël en raison de leurs croyances antisémites, ils ne soutiennent pas non plus l’Iran en raison de son identité musulmane, reflétant ainsi leur vision idéologique d’un ethno-État chrétien et blanc.

Cependant, une autre chaîne Telegram a partagé une image générée par l’IA soutenant l’Iran, qui comprenait à la fois le drapeau iranien et le symbole Sonnenrad, communément associés aux groupes extrémistes néo-nazis et affiliés à l’Atomwaffen.

Cet exemple met en évidence une tendance plus large selon laquelle les frontières idéologiques sont de plus en plus floues, en particulier parmi les groupes liés à l’extrémisme violent nihiliste (NVE).

Réponses islamiques extrémistes et djihadistes

Illicit Trade FR surveille une gamme de chaînes Telegram et Rocket.Chat utilisées par les groupes djihadistes et leurs partisans, y compris les communautés liées à ISIS et al-Qaïda. Les premières réactions au conflit Israël-Iran ont émergé sur ces plateformes.

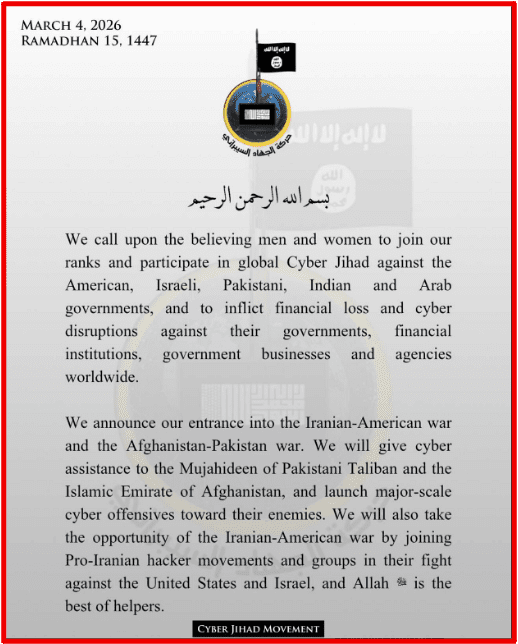

Une déclaration attribuée à un groupe se faisant appeler le Mouvement du Cyber Jihad a été identifié le 4 mars 2026 par des chercheurs en lutte contre le terrorisme. Le document en anglais présente le groupe comme une « organisation informatique liée à Al-Qaïda » et appelle ses partisans à participer à ce qu’il décrit comme un « cyber-jihad mondial ».

La déclaration encourage les partisans techniquement compétents à mener des cyberopérations ciblant les gouvernements et les institutions des États-Unis, d’Israël, du Pakistan, de l’Inde et de plusieurs pays arabes, y compris des cyberattaques destinées à perturber les systèmes financiers et les infrastructures gouvernementales.

Le document annonce également « l’entrée » du groupe dans le conflit Iran-États-Unis et dans le conflit Afghanistan-Pakistan, exprimant son soutien au Talibans pakistanais (TTP) et le Émirat islamique d’Afghanistan (Taliban).

Bien qu’il n’existe actuellement aucune preuve publique de la capacité opérationnelle associée au mouvement Cyber Jihad, le message reflète les tentatives continues des acteurs alignés sur les jihadistes de présenter la cyberactivité comme une extension légitime de la lutte militante.

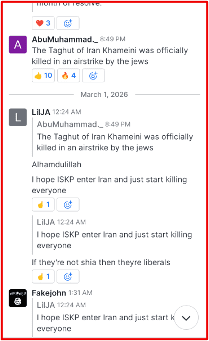

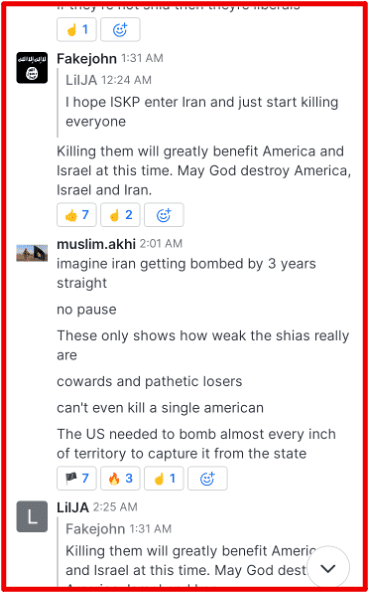

Les partisans du État islamique a également discuté du conflit sur un serveur non officiel Rocket.Chat historiquement utilisé par les sympathisants de l’EI.

Les utilisateurs ont partagé leurs réactions aux premiers rapports sur le conflit, exprimant souvent leur hostilité envers l’Iran et les musulmans chiites.

Certains utilisateurs ont suggéré qu’une pression militaire prolongée sur l’Iran pourrait créer des opportunités d’expansion en Province du Khorasan de l’État islamique (ISKP).

Certains participants ont présenté le conflit comme une validation des récits de l’État islamique sur sa capacité à défier les puissances mondiales.

Les discussions sur le serveur ont également révélé une paranoïa croissante quant à l’infiltration des chercheurs et des forces de l’ordre, notamment suite aux arrestations liées aux anciens administrateurs de la communauté.

Ces conversations illustrent comment les communautés djihadistes interprètent les événements géopolitiques à travers des récits idéologiques tout en faisant face simultanément à la méfiance interne et à la pression opérationnelle.

Réponses des milices alignées iraniennes

Les milices alignées sur l’Iran en Irak et dans l’écosystème plus large de « l’Axe de la Résistance » ont également utilisé les chaînes Telegram pour façonner les récits entourant le conflit, combinant des revendications opérationnelles, des messages idéologiques et de la propagande destinée aux publics régionaux et occidentaux.

Unité Safwa (Kata’ib Hezbollah)

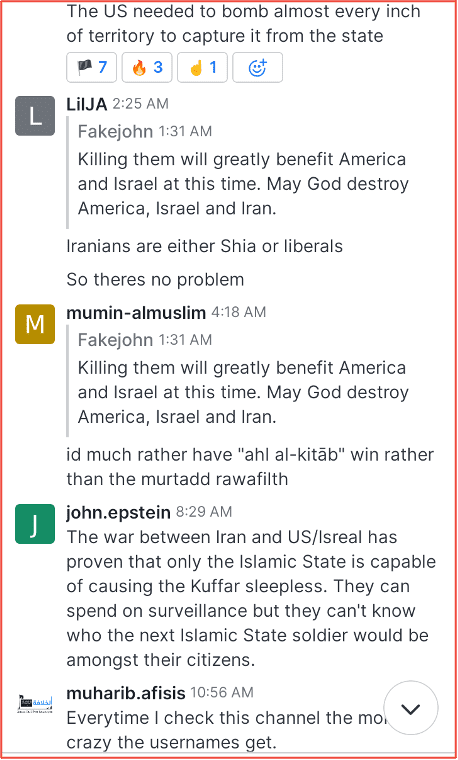

Le groupe وحدة الصفوة (Unité Safwa)qui revendique son affiliation à Kata’ib Hezbollaha diffusé des graphiques identifiant des cibles israéliennes présumées, notamment des responsables israéliens et des personnalités publiques.

La chaîne a également partagé des images commémorant des individus qu’elle décrit comme des « martyrs » du Hezbollah.

Ces messages mélangent propagande et intimidation et reflètent un modèle plus large de chaînes alignées sur les militants utilisant la propagande visuelle pour signaler des cibles potentielles tout en renforçant les récits de résistance.

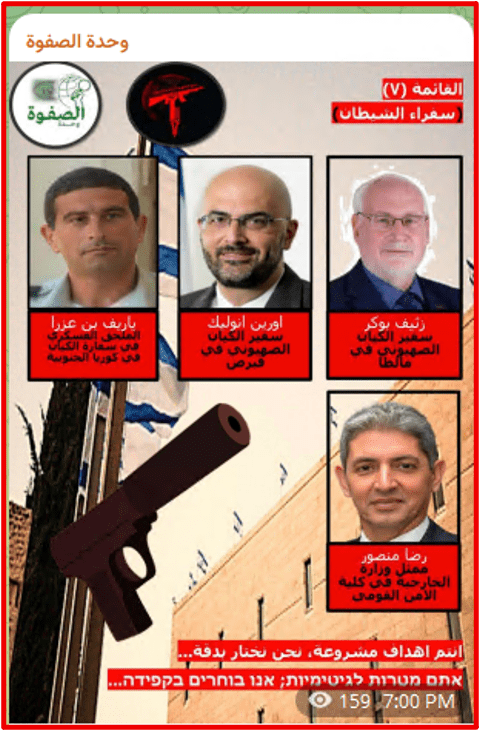

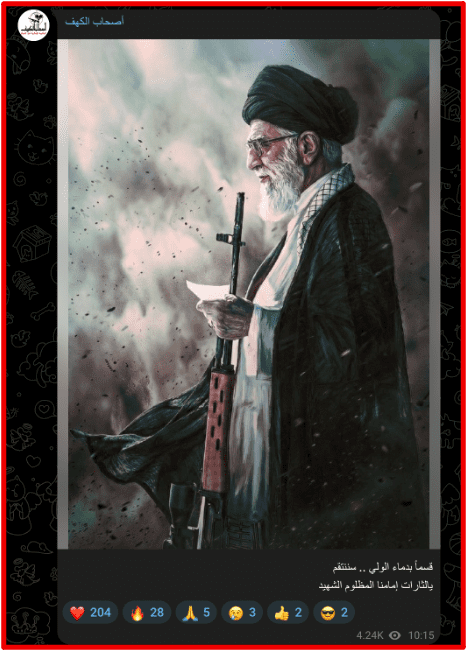

Ashab al-Kahf (PMF / Kata’ib Sarkhat al-Quds)

Une autre chaîne Telegram surveillée par Illicit Trade FR est أصحاب الكهف (Ashab al-Kahf)affilié à l’Irakien Forces de Mobilisation Populaire (PMF) factions, y compris Kata’ib Sarkhat al-Quds (كتائب صرخة القدس).

Les publications récentes sur la chaîne se sont concentrées sur le conflit et les tensions impliquant les forces américaines.

Un communiqué a revendiqué la responsabilité du ciblage d’une base militaire américaine au Koweït à l’aide de drones, avertissant que les opérations allaient s’intensifier.

D’autres articles ont souligné l’alignement idéologique avec le guide suprême iranien Ali Khamenei, encadrant le conflit comme faisant partie d’une lutte plus large contre l’influence occidentale.

La chaîne a également partagé des images de propagande stylisées représentant Khamenei dans des images militantes.

Pris ensemble, ce contenu illustre comment les chaînes des milices alignées sur l’Iran mélangent revendications opérationnelles, messages idéologiques et propagande pour encadrer les récits de conflits régionaux.

Conclusion

Les communautés du dark web et des plateformes adjacentes réagissent activement à l’escalade du conflit entre l’Iran, Israël et les États-Unis. Ces réactions varient considérablement selon l’orientation idéologique de chaque communauté.

Des groupes hacktivistes ont tenté des cyberattaques contre des adversaires perçus ; les chaînes d’information ont utilisé Telegram pour diffuser des mises à jour en temps réel, et les communautés extrémistes ont exploité le conflit pour amplifier les récits de propagande.

À mesure que le conflit continue d’évoluer, le discours en ligne au sein de ces écosystèmes évoluera en fonction des évolutions du monde réel. Illicit Trade FR continuera de surveiller ces plateformes pour détecter les menaces émergentes, les cyberactivités et les messages extrémistes liés au conflit.