12 mars 2026

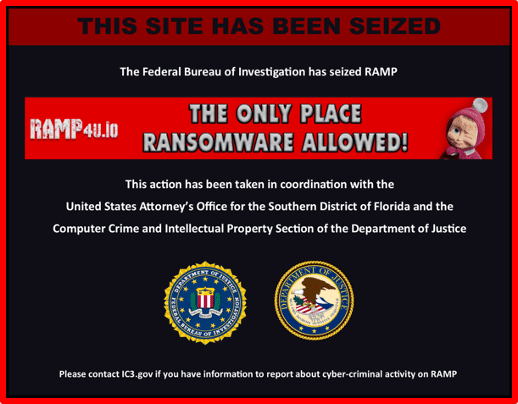

La saisie par les forces de l’ordre du RAMP (marché anonyme russe), le 28 janvier, marque un autre point d’inflexion dans l’écosystème des ransomwares.

Selon des chercheurs en sécurité, RAMP a été créé en 2012 mais « a pris de l’importance » en 2021 et aurait été exploité par des membres du groupe de ransomware Babuk. RAMP fonctionnait comme un forum darknet en russe, positionné comme un espace réservé aux opérateurs de ransomwares et à leurs affiliés.

Les recherches de Yelisey Bohuslavskiy suggèrent que RAMP pourrait avoir été créé par des individus ayant des liens avec les services de sécurité russes, en partie comme contre-mesure à l’expansion rapide du Ransomware-as-a-Service (RaaS). Avant 2020, les agences de sécurité russes, biélorusses et ukrainiennes bénéficiaient d’une visibilité importante sur des groupes hautement organisés tels que Ryuk, Conti, REvil et Maze. Dans ce contexte, RAMP a peut-être fonctionné, en partie, comme un environnement permettant une observation continue du paysage des ransomwares à mesure de son évolution.

Dans un post sur LinkedIn, Bohuslavskiy a proposé une évaluation nuancée de la saisie du forum :

- Impact sur les acteurs de niveau inférieur : La fermeture de RAMP affecte de manière disproportionnée les petits opérateurs qui comptaient sur le forum pour leur distribution, leur recrutement et leur visibilité.

- Perturbation de la distribution : Les vendeurs clandestins perdent un marché structuré, même si des plateformes comme Telegram pourraient absorber une partie de ce déplacement.

- Impact limité sur les groupes de premier plan : Les groupes de ransomwares plus sophistiqués ont largement évité RAMP, se méfiant de ses associations et de son exposition potentielle.

- Visibilité réduite pour les services de sécurité russes : Si RAMP fonctionnait effectivement comme un nœud de surveillance, sa disparition pourrait réduire la visibilité sur l’activité des ransomwares.

Daniel Wilcock, analyste en renseignement sur les menaces chez Talion, a également noté que même si l’opérateur RAMP affirme ne pas avoir l’intention de créer un nouveau forum, les acteurs migreront probablement vers des forums alternatifs du darknet. En conséquence, l’impact plus large sur l’écosystème de la cybercriminalité pourrait être limité. À court terme, une fragmentation est probable. Les acteurs de niveau inférieur perdent l’accès aux systèmes de réputation et aux canaux de lancement établis. Toutefois, les grandes entités ont historiquement fait preuve de résilience stratégique et d’adaptabilité opérationnelle.

Le constat plus général reste le même : les perturbations des infrastructures éliminent rarement les écosystèmes de ransomwares ; ils les redistribuent.

Du point de vue de la collecte, cela renforce la rapidité avec laquelle la réputation et l’activité changent sur les forums lorsqu’un nœud central disparaît. Nous observons une dynamique similaire dans d’autres environnements de menace. Lorsqu’un site extrémiste basé sur TOR est saisi ou qu’une chaîne Telegram est interdite, les communautés se dissolvent rarement ; ils se fragmentent, migrent et se reconstituent ailleurs. Le même comportement adaptatif s’applique aux écosystèmes cybercriminels.

Les acteurs de niveau inférieur continueront probablement à interagir sur une combinaison de forums et de plateformes de messagerie du darknet, notamment Telegram.

Forums pour surveiller l’après-RAMP

Avec RAMP hors ligne, l’attention se tourne vers d’autres pôles établis et émergents :

- Exploiter – Un forum en langue russe de longue date avec des systèmes de réputation structurés et des ventes d’exploits cohérentes, des offres d’accès initial et une activité de courtier.

- Forums sombres – Une plateforme en anglais mêlant fuites de données, ventes d’identifiants, services de craquage et collaboration cybercriminelle de niveau intermédiaire.

- XSS – Historiquement l’un des forums russes sur la cybercriminalité les plus influents. Malgré les rumeurs récurrentes sur le honeypot, il reste actif et opérationnel.

- BreachForums (clones et successeurs) – Taux de désabonnement élevé, cycles de changement de marque rapides et environnements de confiance instables qui attirent souvent des acteurs opportunistes à la suite de perturbations majeures.

- ReHub – Un forum en langue russe, plus petit mais en pleine croissance, qui a connu une visibilité accrue suite aux récentes mesures coercitives, hébergeant fréquemment des ventes d’accès et des publicités de services.

- Base de fuite – Principalement axé sur la distribution de données violées, les fuites d’informations d’identification et les ventes de bases de données, fonctionnant davantage comme un marché centré sur les fuites que comme un forum criminel à service complet.

- XForums – Un forum de niveau intermédiaire combinant des discussions sur les exploits, des ventes de comptes et des publicités de services, attirant des acteurs déplacés des grandes plateformes.

- HydraForums – Pas directement affilié au marché Hydra d’origine mais tirant parti de la reconnaissance de la marque ; héberge des services de cybercriminalité, des fuites de données et des listes de type marché.

Plutôt qu’un seul forum dominant sur les ransomwares émerge immédiatement, nous pourrions entrer dans une phase prolongée de décentralisation : des écosystèmes parallèles, des cycles de confiance plus courts et une migration multiplateforme accrue. La saisie de BreachForums a produit une dynamique similaire. Ces acteurs ne s’arrêtent pas : ils évoluent, se réorganisent et migrent. Pour les équipes de renseignement sur les menaces et les chercheurs, cela renforce la nécessité d’étendre la surveillance horizontalement et de renforcer la corrélation entre les acteurs des forums.