L’agence n’ajoutera des détails d’enrichissement aux CVE que dans des cas limités à l’avenir, en donnant la priorité aux failles exploitées connues et aux « logiciels critiques » vaguement définis.

Submergé par un volume croissant de failles de sécurité, le National Institute of Standards and Technology (NIST) a annoncé des changements importants dans la façon dont il gère les vulnérabilités et les expositions à la cybersécurité (CVE).

Plutôt que de s’engager à enrichir toutes les entrées de sa base de données nationale sur les vulnérabilités (NVD), l’agence se concentrera uniquement sur les CVE les plus critiques, ce qui « nous permettra de stabiliser le programme pendant que nous développons les systèmes automatisés et les améliorations de flux de travail nécessaires à une durabilité à long terme ».

Dès maintenant, le NIST se concentrera sur les CVE apparaissant dans le catalogue Known Exploited Vulnerabilities (KEV) de la CISA. « Notre objectif est de les enrichir dans un délai d’un jour ouvrable après réception », a indiqué l’agence.

D’autres CVE hautement prioritaires incluront également ceux destinés aux logiciels utilisés au sein du gouvernement fédéral et à d’autres logiciels critiques.

Tous les autres CVE seront toujours ajoutés au NVD, mais seront classés comme « non programmés », ce qui signifie que le NIST ne donnera plus la priorité à leur enrichissement.

Brisé par le retard

Selon le NIST, un arriéré de CVE a commencé à s’accumuler début 2024, et l’agence n’a pas été en mesure de le rattraper en raison de l’augmentation des soumissions.

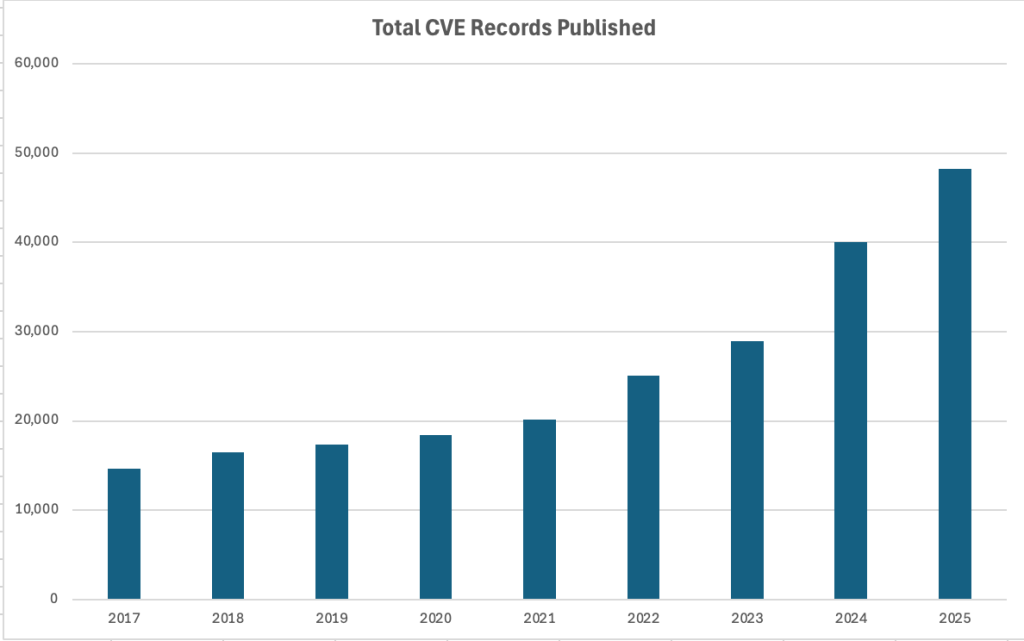

Les soumissions ont augmenté de 263 % entre 2020 et 2025, selon l’agence, avec près d’un tiers de vulnérabilités en plus signalées au premier trimestre 2026 par rapport à la même période de l’année dernière.

L’agence, qui a enrichi près de 42 000 CVE en 2025, soit 45 % de plus que n’importe quelle année précédente, est désormais confrontée à un arriéré total de plus de 30 000 CVE, a déclaré Harold Booth, responsable technique et de programme au NIST, lors de la conférence sur la cybersécurité VulnCon de cette semaine.

En conséquence, le NIST renoncera désormais à l’enrichissement pour toutes les vulnérabilités, sauf les plus critiques.

Les CVE en retard reçus avant le 1er mars seront également étiquetés « non planifiés ». Aucune de ces vulnérabilités n’est critique, a déclaré le NIST, car elles ont toujours été traitées en premier.

De plus, le NIST ne calculera plus les scores de gravité pour les CVE soumis avec les scores fournis par l’organisation déclarante.

Les responsables de la sécurité qui dépendent de l’enrichissement du NIST devront faire le point sur leurs inventaires technologiques pour voir s’ils relèvent de la liste des priorités du NIST, a déclaré Childs. Ce n’est pas facile.

« La découverte est l’un des problèmes les plus difficiles auxquels nous sommes confrontés », a-t-il noté, ajoutant qu’il n’est pas non plus clair quel logiciel entre réellement dans la catégorie prioritaire. « Le logiciel utilisé par le gouvernement fédéral est une déclaration très vague. »

Le nombre de CVE augmente – avec la découverte de failles d’IA en hausse

Childs n’est pas surpris que le nombre de CVE ait augmenté, citant l’IA comme une des raisons pour lesquelles cela s’explique.

« Nous constatons déjà davantage de CVE inutiles – et davantage de CVE réels – liés aux IA », dit-il.

Faire face à ces CVE va constituer un problème majeur pour les entreprises. « Les gens ne mettent toujours pas de correctifs », dit-il. « Et nous allons quadrupler le nombre de correctifs qu’ils devront déployer. Comment pouvons-nous construire nos défenses dans l’ensemble de l’entreprise ? Je ne sais pas si nous y arriverons avant les méchants. »

Selon le Forum des équipes de réponse aux incidents et de sécurité (FIRST), 59 427 CVE devraient être soumis cette année, contre un peu plus de 48 000 en 2025. Cela fait de 2026 la première année où les CVE franchiront le cap des 50 000.

FIRST a également modélisé des « scénarios réalistes » dans lesquels le nombre total de CVE dépasse 100 000 pour 2026 – mais c’était en février, avant qu’Anthropic n’annonce Mythos, son modèle d’IA de recherche de vulnérabilités que beaucoup prévoient comme un changement structurel pour l’industrie de la cybersécurité.

« Et si ce n’est pas Mythos, ou quoi que ce soit d’autre qui sort maintenant, quelque chose va sortir la semaine prochaine », a déclaré le fondateur d’Empirical Security, Jay Jacobs, qui dirige également le groupe d’intérêt spécial Exploit Prediction Scoring System chez FIRST.

Néanmoins, Jacobs est optimiste quant au fait que le recours à la technologie aidera le NIST à faire face à l’augmentation des volumes de CVE.

Les grands modèles de langage et les agents d’IA figurent sur la liste des tâches de l’agence, tout comme l’automatisation des processus robotiques (RPA) à l’ancienne, a déclaré Booth lors de sa présentation à la VulnCon, présidée par Jacobs. Le NIST prévoit également de déléguer une partie du travail aux autorités de numérotation CVE (CNA), qui comprennent des fournisseurs de sécurité et des chercheurs.