Tactiques de triple extorsion et raisons pour lesquelles la cyber-assurance ne remplace plus une architecture mature de réponse aux incidents.

Le moment que chaque salle de réunion redoute

Il y a un moment dans presque chaque négociation de ransomware – généralement environ 36 heures, lorsque les services juridiques, informatiques et financiers sont tous dans la même pièce – où quelqu’un le dit à voix haute : « Voyons simplement ce que l’assurance couvre. » Cet instinct, aussi compréhensible soit-il, est devenu l’une des hypothèses les plus coûteuses du monde des affaires moderne. Le paysage des menaces a évolué.

Le marché de l’assurance évolue avec cela. Et les organisations qui considèrent encore la cyberassurance comme leur principale stratégie de rétablissement se lancent dans la tempête avec un parasol.

Comment les ransomwares sont devenus une entreprise

Les groupes criminels ne réfléchissent pas en générations : ils suivent l’argent. Les premières campagnes étaient des instruments grossiers : phishing de masse, cryptage opportuniste et espoir qu’un nombre suffisant de victimes paniquent. Des groupes comme REvil et Conti ont compris qu’une cible d’entreprise bien documentée valait plus de dix mille tentatives de pulvérisation et de prière. Les demandes de rançon sont passées de centaines de dollars à des dizaines de millions.

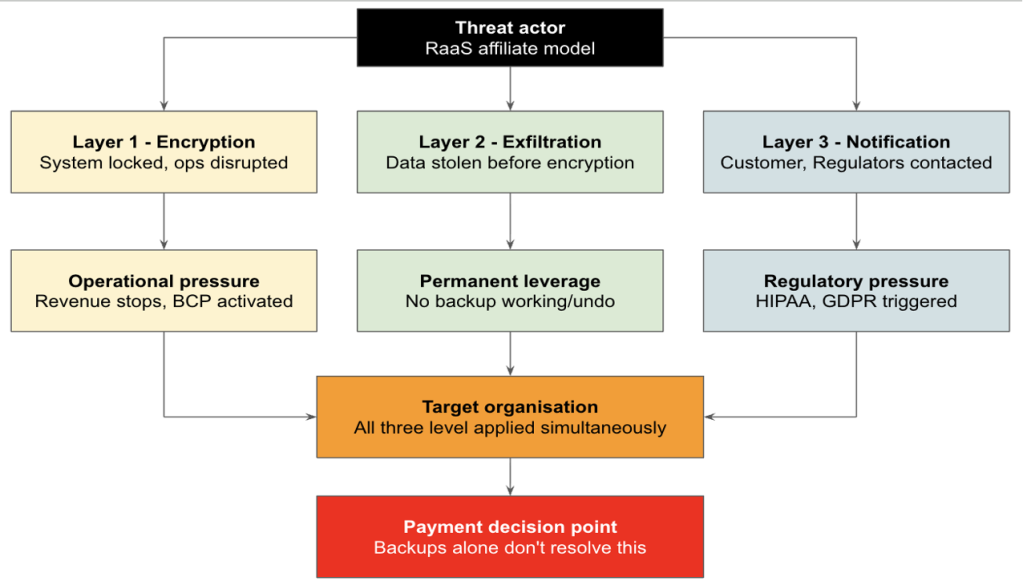

Ce à quoi vous faites face maintenant est catégoriquement différent des deux prédécesseurs. Le Ransomware 3.0 n’est pas principalement une question de chiffrement. C’est juste le premier mouvement. Le véritable enjeu consiste à posséder simultanément votre influence sur vos opérations, vos données, vos clients et vos régulateurs.

Le rapport d’enquête sur les violations de données 2024 de Verizon a documenté les ransomwares ou l’extorsion comme étant un facteur dans 32 % de toutes les violations, les groupes criminels organisés étant responsables de la plupart des incidents.

Triple extorsion : la mécanique de la pression maximale

La plupart des organisations se préparent mentalement à une chose lorsqu’elles entendent « ransomware » : des systèmes verrouillés, une demande de rançon, une décision de récupération. Ce cadre est aujourd’hui dangereusement dépassé.

Ce que des groupes comme ALPHV (BlackCat) et Cl0p déploient est une campagne de pression à trois niveaux. Le chiffrement arrive en premier : les opérations sont verrouillées et les revenus arrêtés. Vient ensuite l’exfiltration : vos données ont déjà été supprimées avant l’exécution du chiffreur, et cette menace n’expire pas lorsque vous restaurez à partir d’une sauvegarde. Le troisième niveau est celui auquel la plupart des organisations sont le moins préparées : le contact direct avec vos clients, régulateurs et actionnaires, programmé pour maximiser la pression au pire moment possible.

Ils ne menacent pas seulement de donner suite. Ils donnent suite.

La logique économique est ici solide, du point de vue de l’attaquant. Une bonne stratégie de sauvegarde peut à elle seule vaincre le chiffrement. L’exfiltration ne peut pas. Une fois que vos dossiers clients, votre propriété intellectuelle ou vos communications du conseil d’administration sont entre les mains d’un groupe criminel, aucune sauvegarde ne rétablit cette situation. Vous n’êtes plus confronté à un problème technologique.

L’analyse des ransomwares de Coveware pour le quatrième trimestre 2024 montre systématiquement que l’exfiltration de données se produit désormais dans la plupart des cas de ransomware d’entreprise, modifiant fondamentalement le calcul de négociation et de récupération.

Ce que le cas Change Healthcare vous apprend sur les coûts réels

Pensez à ce qui est arrivé à Change Healthcare début 2024. L’attaque du groupe ALPHV contre ce processeur de paiement de soins de santé n’a pas seulement crypté les systèmes : elle a exposé les informations personnelles sur la santé de potentiellement plus de 100 millions d’Américains et a perturbé les services pharmaceutiques à travers le pays pendant des semaines. La société mère UnitedHealth Group aurait payé environ 22 millions de dollars en rançon. L’impact financier total, y compris les perturbations opérationnelles, les mesures correctives et les risques juridiques continus, s’est élevé à environ 3,09 milliards de dollars pour la seule année 2024. L’assurance en a couvert une fraction.

Le bureau du HHS pour les droits civils a confirmé avoir officiellement ouvert une enquête sur Change Healthcare et UnitedHealth Group, axée sur la violation des informations de santé protégées et le respect des règles HIPAA, citant l’impact sans précédent de l’attaque sur les soins et la vie privée des patients.

Les chiffres de Change Healthcare valent la peine d’être examinés, car ils recadrent l’ensemble de la conversation sur l’assurance dans une seule étude de cas. En février 2024, le groupe ALPHV est entré dans ce processeur de paiement de soins de santé via un portail Citrix non protégé et a passé des semaines à parcourir le réseau avant que quiconque ne le remarque. Au moment où le chiffreur a fonctionné, le mal était déjà fait : plus de 100 millions d’Américains ont vu leurs informations personnelles de santé exposées, les services pharmaceutiques à travers le pays ont été interrompus et UnitedHealth Group s’est retrouvé à payer environ 22 millions de dollars en rançon à un groupe qui a pris l’argent et a disparu sans livrer le décrypteur promis.

La facture totale pour 2024 s’élève à environ 3,09 milliards de dollars. Ce chiffre couvre les perturbations opérationnelles, les mesures correctives, le soutien des fournisseurs et les risques juridiques continus. Le programme d’assurance en couvrait une fraction – et cette fraction arrivait après un combat, pas automatiquement.

Le bureau du HHS pour les droits civils n’a pas attendu que la poussière retombe. Ils ont ouvert une enquête formelle pour déterminer si UnitedHealth Group s’était conformé aux règles HIPAA et si les protections de la vie privée des patients avaient résisté, la présentant publiquement comme la plus grande violation de données de santé de l’histoire américaine. Cette pression réglementaire n’est pas arrivée des semaines plus tard. Il est arrivé alors que l’organisation était encore en phase de récupération active.

Pourquoi votre police d’assurance n’est pas le filet de sécurité que vous pensez être

Cet exemple pointe directement vers le problème de l’assurance. La cyberassurance était tarifée et structurée pour un modèle de menace différent. Les opérateurs incluent de plus en plus de sous-limites pour les événements de ransomware, d’exclusions pour l’attribution à l’État-nation (une catégorie délibérément difficile à réfuter lorsqu’elle convient à un assureur) et d’exigences en matière de contrôles de sécurité dont de nombreux assurés n’ont jamais réellement vérifié qu’ils respectaient. Après un incident majeur, vous découvrirez peut-être que votre police d’assurance de 10 millions de dollars comporte une sous-limite de 2 millions de dollars en matière de ransomware – et qu’un litige de couverture se déroulera parallèlement à votre réponse en cas de violation au cours des 18 prochains mois.

Ce n’est pas théorique. La bataille juridique de Merck avec les assureurs après l’attaque NotPetya de 2017 – que les attaquants ont attribuée à des acteurs étatiques russes – a duré des années devant les tribunaux avant d’aboutir à un règlement. Merck a réglé avec les assureurs restants en janvier 2024 – quelques jours seulement avant les plaidoiries de la Cour suprême du New Jersey – après que la cour d’appel a statué que l’exclusion des actions hostiles/guerrières ne s’appliquait pas à la cyberattaque NotPetya contre une entreprise non combattante.

D’un autre côté, Lloyd’s de Londres a ensuite exigé que toutes les polices cyber autonomes excluent les pertes résultant des cyberopérations soutenues par l’État, à compter de mars 2023. Le marché n’évolue pas en faveur des assurés.

Le bulletin de marché Y5381 du Lloyd’s de Londres, publié en août 2022, exigeait que toutes les polices cyber autonomes excluent les pertes résultant des cyberopérations soutenues par l’État, à compter du 31 mars 2023 – en réponse directe aux litiges de couverture découlant d’attaques attribuées à l’État.

Rien de tout cela ne signifie que vous ne devriez pas souscrire une cyber-assurance. Tu devrais. Mais le modèle mental doit changer. L’assurance est un mécanisme de transfert financier pour le risque résiduel – le risque qui subsiste une fois que vous avez construit des défenses significatives.

À quoi ressemble une architecture mature de réponse aux incidents

Ce qui contient un événement de triple extorsion est une architecture de réponse aux incidents mature. Cela signifie que plusieurs choses fonctionnent de concert : une segmentation du réseau qui limite le mouvement latéral d’un attaquant après l’accès initial ; des outils de détection et de réponse des points finaux qui peuvent identifier les comportements suspects avant le début du chiffrement ; une stratégie de sauvegarde hors ligne ou immuable qui survit même à un attaquant sophistiqué ayant passé des semaines dans votre environnement ; et une capacité de réponse répétée qui ne nécessite pas que vous appreniez le manuel de jeu pendant l’incident lui-même.

La partie « répétée » est celle où la plupart des organisations échouent. Les exercices sur table sont précieux, mais ils simulent rarement le chaos total d’un événement réel : les coupures de communication, la pression du bureau du PDG, les appels aux médias qui démarrent avant même que vous en ayez confirmé la portée.

L’attaque de ransomware de MGM Resorts en 2023, attribuée à Scattered Spider, a démontré ce qui se passe lorsque la couche humaine échoue, même si la couche technologique est adéquate. L’ingénierie sociale du service d’assistance informatique a donné un premier accès aux attaquants. La perturbation qui a suivi a coûté à l’entreprise environ 100 millions de dollars en perte de revenus et en coûts de réparation en un seul mois.

Conseils: Le Cybersecurity Framework 2.0 du NIST fournit l’architecture de référence la plus largement adoptée pour la maturité des capacités de réponse aux incidents, couvrant les fonctions d’identification, de protection, de détection, de réponse et de récupération.

Le seul pari payant dans les deux scénarios

La vérité inconfortable que votre conseil d’administration a besoin d’entendre est la suivante : la question n’est plus de savoir si votre organisation sera confrontée à une menace sophistiquée. Pour toute organisation de taille significative, opérant dans une chaîne d’approvisionnement connectée et avec des relations clients numériques, la question est de savoir dans quelle mesure vous êtes bien préparé lorsque cela se produit. L’économie des ransomwares en tant qu’entreprise criminelle n’a jamais été aussi forte. Les plateformes d’attaque en tant que service ont abaissé les barrières à l’entrée. Les données de paiement des rançons sont analysées et utilisées pour calibrer les demandes futures. Ces groupes étudient vos documents financiers.

Investir dans la capacité de réponse aux incidents (dans les personnes, les processus et la technologie) n’est pas une décision de centre de coûts. C’est le seul pari qui s’avère payant aussi bien dans le scénario de prévention que dans le scénario de réponse. L’assurance paie une fois le dommage causé. Une architecture de réponse mature réduit les dégâts eux-mêmes.

Les organisations qui ont traversé la campagne Cl0p MOVEit de 2023 avec le moins de perturbations n’étaient pas celles qui disposaient des plus grosses polices d’assurance. C’est eux qui avaient cartographié leurs flux de données, limité l’exposition inutile à MOVEit et disposaient d’une équipe d’intervention capable d’intervenir en quelques heures plutôt qu’en quelques jours.

C’est la norme contre laquelle vous êtes en concurrence actuellement.

Cet article est publié dans le cadre du Foundry Expert Contributor Network.

Voulez-vous nous rejoindre ?